Kwantowe tajniki fotodiod RS Elektronika 272

#elektronika #fizyka #rselektronika #reduktorszumu

Kwantowe tajniki fotodiod RS Elektronika 272

#elektronika #fizyka #rselektronika #reduktorszumu

Zaloguj się aby komentować

Mój wkład w tworzenie rozwiązań open source I interakcja z twórcą Linuxa. dx

#programowanie #linustorvalds

Zaloguj się aby komentować

#konstruktorelektrykamator

Szybki wpis o wczorajszej naprawie #elektronika

Parę dni temu zadzwonił do mnie człowiek który ogarnia kilka przepompowni wody w okolicy. Z problemem że jedna część fotowoltaiki na jednej ze stacji nie działa.

A dlaczego dzwonił do mnie? Bo mają mnie za guru #elektryka , i dlatego że już kilka lat temu naprawiałem tą usterkę.

A usterka polega na tym że jeden z dławików w linii pomiarowej napięcia wziął się przegrzał, stopił i przestał przewodzić prąd. Wg dokumentacji którą znalazłem taki mały dławik może przewodzić do 60mA. A skoro przydarzyła się już druga taka awaria to zamówiłem dławik w trochę innym wykonaniu, na 350mA. Gabarytowo też większy więc nie będzie się tak grzał, straty ciepła będą mniejsze bo rezystancja jest mniejsza, z jak wiadomo starty na ciepło to I²R, mniejsze R, to mniejsze straty.

Aaa, a falownik to SMA chyba 20kW jeśli dobrze pamiętam, produkcja 2015r.

Zaloguj się aby komentować

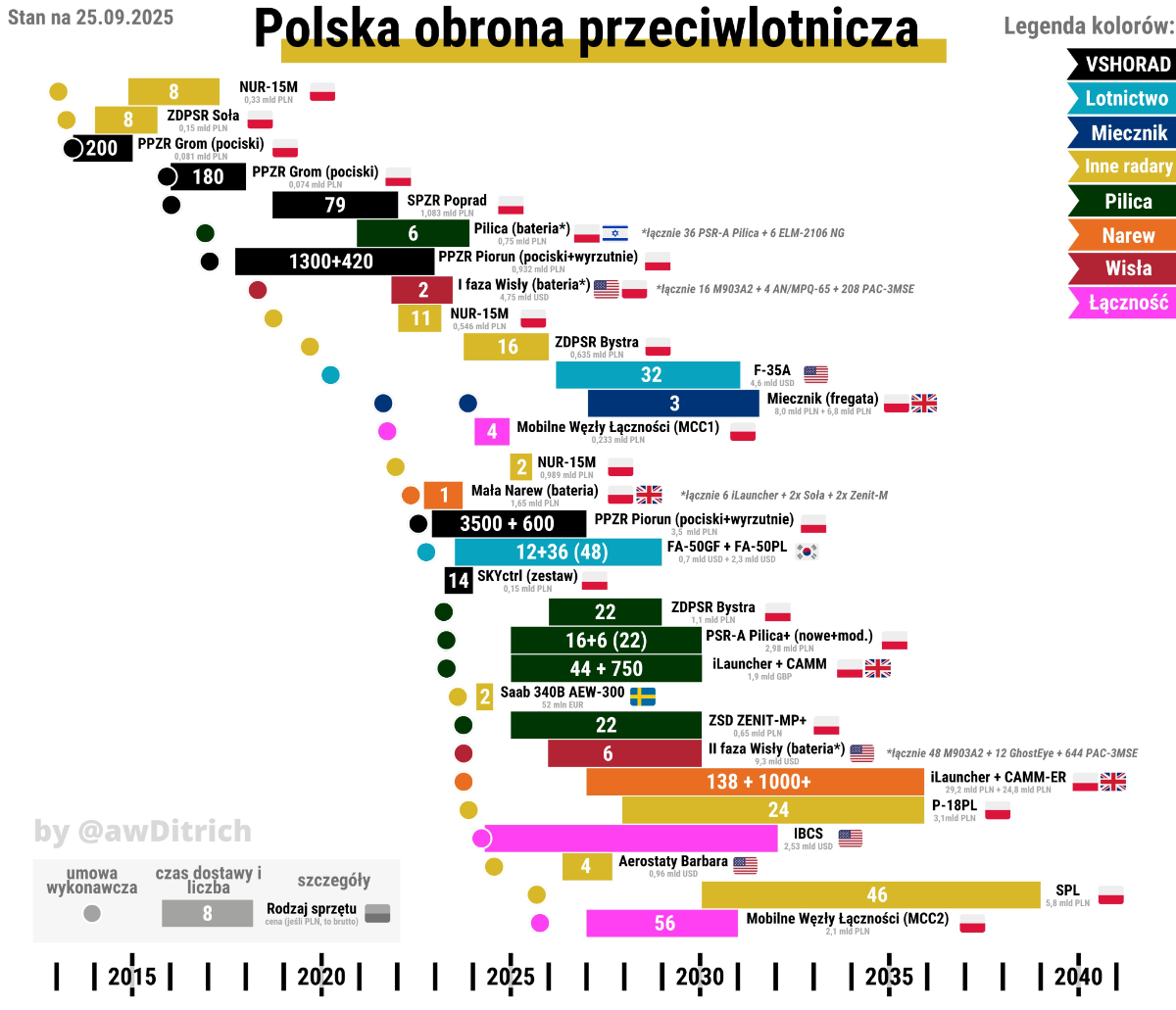

W załączniku wizualizacja Polskiej OPL (planowanej) bezwstydnie zarąbana od redaktora Radosława Dietricha, z https://x.com/AwDitrich/status/1976291542462878098/photo/1

Ciekawie to się czyta - cieszy podejście kompleksowe, chociaż widać jak rok 2022 przyśpieszył procesy (zwróćcie uwagę na "kropki", tj. podpisane umowy). Co to oznacza? Zapewne to, że technikalia były w zasadzie ustalone, zapotrzebowanie określone - problemem byli politycy którzy byli zajęci rozdawnictwem i grabieżą środków publicznych, bezpieczeństwo odkładając na dalszy tor. Potem paniczne zakupy po symbolicznych negocjacjach lub bez...

Jest to drugi raz, kiedy Polska buduje kompleksową obronę przeciwlotniczą w zasadzie od zera. Za komuny mieliśmy również swego rodzaju IBCS - oczywiście radziecki. Dla ciekawskich nitka z X - BARDZO polecam: https://x.com/AdamSzulczewsk1/status/1972765064139800610 lub https://threadreaderapp.com/thread/1972765064139800610.html

#zzt #wojsko #wojskopolskie #obronaprzeciwlotnicza

Zaloguj się aby komentować

W związku z przyjęciem przez Radę Modernizacji Technicznej rekomendacji dotyczącej kontynuacji prac i dalszego udziału Rzeczpospolitej Polskiej w kolejnym etapie programu ESSOR w latach 2025-2028 oraz zmianą ról w zarządzaniu tym programem, celem zapewnienia koordynacji działań oraz ustalenia...

Telefony wracają do naszego widza, ostatecznie każdy z nich otrzymał możliwie najnowszy build LineageOS bez usług od Google

Widziałem w komentarzu pod innym postem, ale chyba jeszcze nikt nie wrzucił jako post/znalezisko. Kurzgesagt zebrał w nowym filmie swoje obserwacje na temat wszechobecności narzędzi AI w Internecie i wpływu między innymi na ich pracę. ai #kurzgesagt #internet #aiart

Rakiety przeciwko dronom nie muszą kosztować milionów. I można je produkować w Polsce Po wtargnięciach rosyjskich dronów w polską przestrzeń powietrzną i zestrzeleniu części z nich przez myśliwce F-35 i F-16 rakietami powietrze-powietrze pojawiły się pytania o koszty takiej obrony. O ile jednak...

#konstruktorelektrykamator

Ten tydzień sponsorują oszkodzenia kabli #elektryka

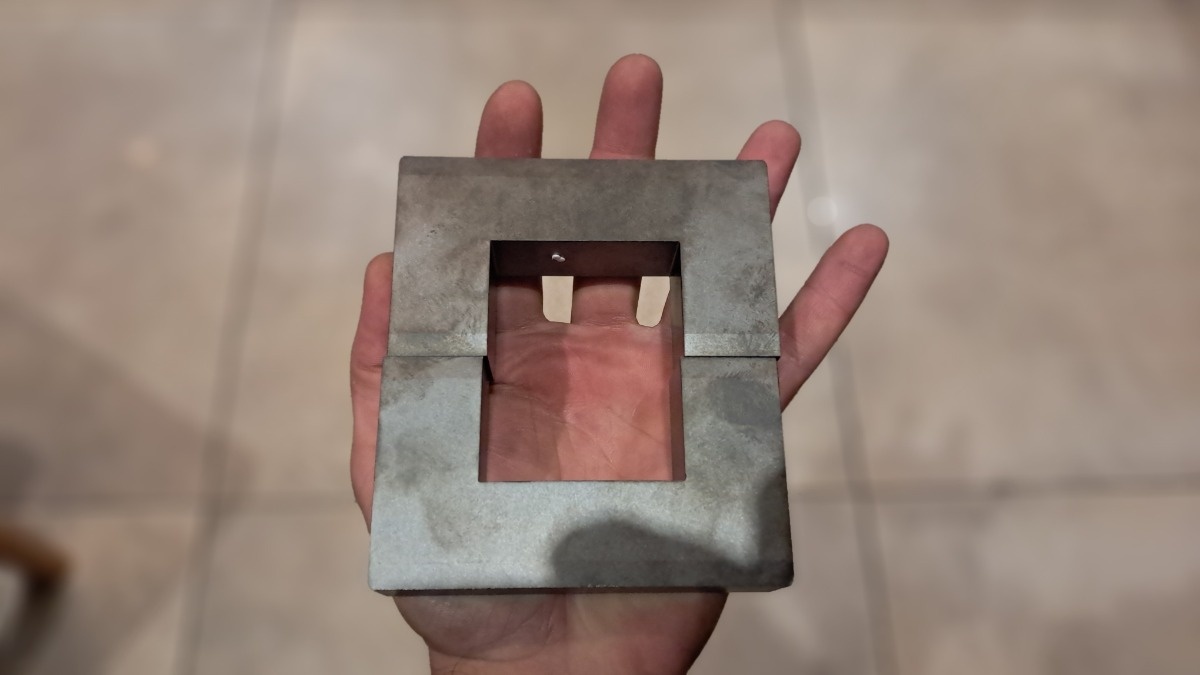

O skurwesyn, na tego dajcie 1200W, i uzwojenie z miedzianej taśmy XD

Rdzeń ferrytowy z którego mam zamiar zrobić trafo do dopalarki do kabli. Ma mieć właśnie ok 1,2kW mocy ciągłej (kilka minut) i przynajmniej 6kV napięcia wyjściowego z trybem CC, i to takim na przynajmniej kilka a najlepiej kilkanaście Amperów.

A jak przy tym temacie, ktoś ogarnia #druk3D w żywicy? Potrzebne będą mi karkasy na to trafo.

Zamówiłem też u Chińczyków 16szt kondensatorów 800V 200uF, w konfiguracji 8S2P da mi to 6,4kV i 1kJ zgromadzonej energii. Ale będzie trzęsło ziemią.

Przedwczoraj byłem mufować olejowy kabel średniego napięcia. Rok produkcji 1991. Co śmieszne, za jakieś dwa tygodnie ten odcinek kabla będzie wycięty i wyłączony z użytku. Ale do tej pory będzie zasilał trafo 400kVA.

A wczoraj byłem naprawiać kabel YAKY 4x25, WLZ zasilający gospodarstwo rolne. Uszkodzenie dosyć nietypowe bo wewnątrz metalowej rury osłonowej. I znów metoda z A-ramką dała mi popalić bo pamiętając ostatnie uszkodzenie i fałszywy sygnał na takiej rurze olałem to miejsce i zacząłem szukać w ziemi. Dobrze że odkopałem tylko 2m kabla, a potem pociągnąłem rurkę na słupie. Uszkodzenie było jakieś 30cm nad ziemią. A kabel sam w sobie 30cm pod ziemią, bez folii oczywiście. A są miejsca gdzie leży 10cm pod ziemią wg różdżki. Jak bym miał dopalarke to bym moment znalazł.

Zaloguj się aby komentować

Prace koncepcyjne nad nowym ciężkim bojowym wozem piechoty skupiają się obecnie na podwoziu, konstrukcja jest po testach balistycznych – powiedział prezes HSW Adam Leszkiewicz, przedstawiając postępy parlamentarnemu zespołowi ds. rozwoju HSW i Dezametu. Zapewnił, że konsorcjum chce, by CBWP został...

Chyba szykuje się kolejna INBA. Polska prawdopodobnie nie uczestniczy już w programie ESSOR, tj. Program Europejskiej Agencji Obrony - Europejskie Zabezpieczone (Kodowane) Programowalne Radio. Co to takiego? Miał to być bezpieczny Europejski system komunikacji radiowej, niezależny od dostawców i...

Wojna

Treść dla dorosłych lub kontrowersyjna

Każdy dzień przybliża mnie do usunięcia tego bajzlu. Jeszcze chwilę i będzie ładnie, czysto i wygodnie. Schodki do ogrodu in statu nascendi.

#majsterkowanie #diy

Zaloguj się aby komentować

Na polskim rynku debiutuje Tryb AI (AI Mode) wyszukiwarki Google, oparty na modelu sztucznej inteligencji Gemini. Po wpisaniu zapytań przez użytkowników wyświetlane będą odpowiedzi w formacie konwersacyjnym i podsumowania generowane przez AI. Dla wydawców oznacza to dalsze spadki ruchu z...

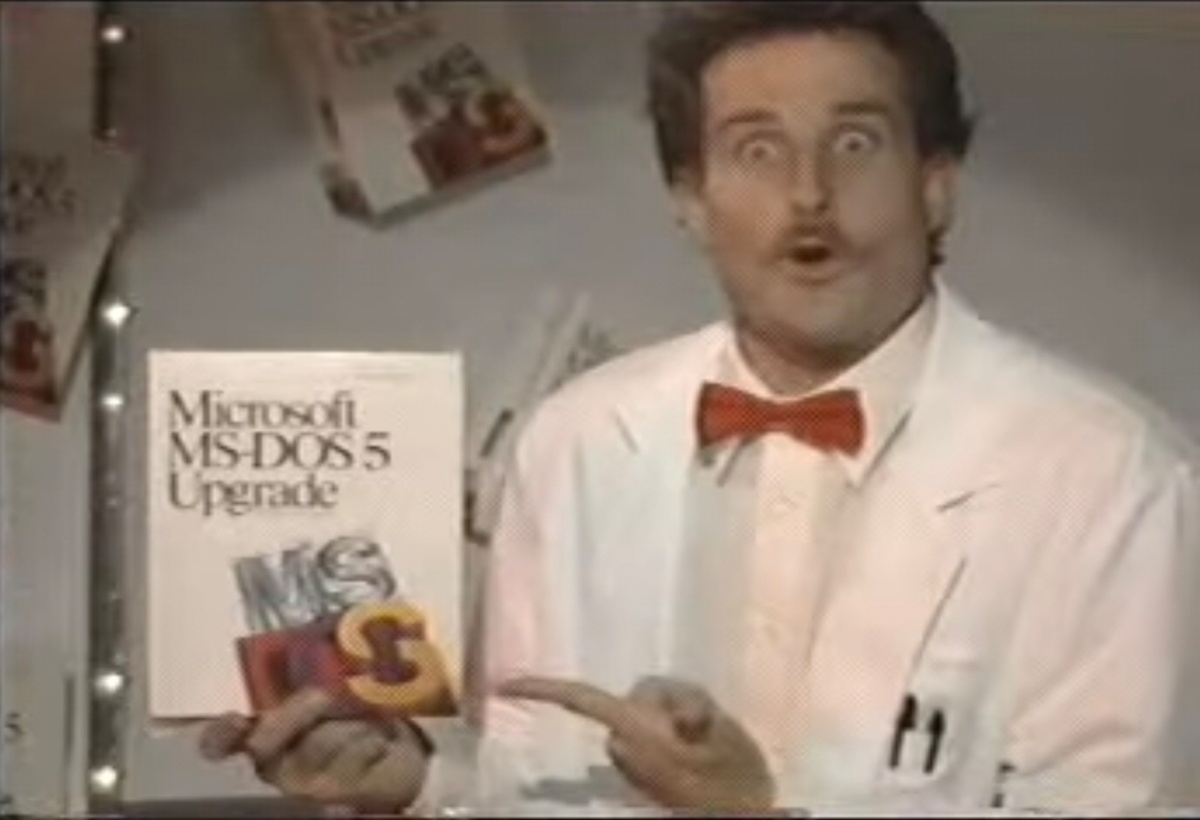

#systemyoperacyjne #linux #oesowo

MS DOS

No dobra. Dlaczego taguję #linux ? Dla zasięgu. Późno już, mało kto teraz czyta więc będzie odrobinkę o MS DOSie. Miałem napisać o sterownikach do urządzeń właśnie na przykładzie MS DOSa, bo z jednej strony miał jakieś sterowniki ale gwałtowny rozwój sprzętu zostawił DOSa daleko w tyle i producenci gier musieli kręcić niezłe fikołki żeby gry "multimedialne" działały w tym przestarzałym środowisku. Ale o tym w osobnym wpisie.

Bill Gates przez długie lata uważany był powszechnie za demiurga sceny technologii komputerowych. Faktycznie był trochę takim Bogusławem Łęciną IT, w myśl motta - Że co? Że niby ch***wo robię? A dobrze robisz? Nie no, tego nie powiedziałem.

Uniwersalnym systemem operacyjnym dostępnym na rynku przed 1981 był Unix oraz jego odmiana z Berkeley - BSD. Microsoft licencjonował nawet "swojego" Unixa - Xenix, do którego prawa kupił od AT&T (twórców Unixa). Dosłownie za chwilę, bo w 1982 Sun wypuścił SunOS, potem był HP-UX (HP) i AIX (IBM). Skąd więc popularność DOSa, gdy dostępne były dużo lepsze systemy?

Otóż sprzęt od takiego Suna był przeraźliwie drogi. Stacja robocza w 1982 kosztowała w okolicach 8000$, podczas gdy Apple II w okolicach 1000$. Apple miał bardzo prosty system operacyjny z wierszem poleceń i sprzedawał się jak ciepłe bułeczki już od debiutu w 1977r.

IBM przespał tę rewolucję domowych komputerów i ktoś tam podjął bardzo trudną decyzję, że opracowywany na podstawie CPU 8086 od Intela (versus znana z Amigi Motorola 68k obsługująca też Apple) IBM PC AT będzie miał otwartą architekturę sprzętową. Szyna ATA/IDE do dysków twardych, ISA do peryferiów, zewnętrzni producenci będą mogli dostarczać podzespoły bez błogosławieństwa IBMa. Dodatkowo IBM nie ścigał potencjalnych konkurentów robiących klony BIOSu.

BIOS był takim bootloaderem-monitorem. Obsługiwał wyświetlanie, klawiaturę, dyski. Dosłownie- zawierał sterowniki i można było go "wołać" żeby odczytał dane z dysku. Teoretycznie PC AT mógł spokojnie działać jak inne domowe komputery, czyli wystarczyło włożyć dysk z programem, który umiał wywoływać funkcje BIOSu, żeby na przykład uruchomić pełnowartościową grę. I gry na bootowalnych dyskietkach dostępne były jeszcze w latach '90 (PC booter). Żaden system operacyjny nie był potrzebny bo był BIOS.

Bill Gates nawet nie stworzył MS DOSa. Kupił go. Potem dogadał się z IBM i oto MS DOS stał się systemem operacyjnym komputerów PC AT od IBM. Po sklonowaniu BIOSa inni producenci zaczęli produkować klony PC AT i od razu pojawił się Bill oferując w pełni kompatybilny OS. Bill razem z Intelem popchnęli rozwój PC AT z MS DOSem na pokładzie. Pecet okazał się tak niesamowitym sukcesem, że niemal zmiótł z rynku swojego twórcę - IBMa i uczynił Billa najbogatszym człowiekiem na świecie, chociaż jak zerknięcie w publicznie dostępny kod DOSa to zauważycie, że w zasadzie opiera się on na funkcjach zaimplementowanych już w BIOSie od IBMa.

Zaloguj się aby komentować

Nagłówek H2 tego sławetnego typu znaleziska pt. "Artykuł"

Chyba nie da się zapanować nad cropowaniem głównego zdjęcia tytułowego do artykułu ( ͠° ͟ʖ ͡°)

Zwykły akapit.

Nadal akapit.

Zakończenie akapitu.

Nagłówek podsekcji H3

Akapit podsekcji.

Pogrubiony tekst.

Pochylony tekst.

hejto

Kolejny nagłówek w hierarchii H4

Przekreślony tekst.

Litwo, Ojczyzno moja! ty jesteś jak zdrowie;

Ile cię trzeba cenić, ten tylko się dowie,

Kto cię stracił. Dziś piękność twą w całej ozdobie

Widzę i opisuję, bo tęsknię po tobie.

pierwszy element listy numerowanej

drugi

trzeci

pierwszy element...

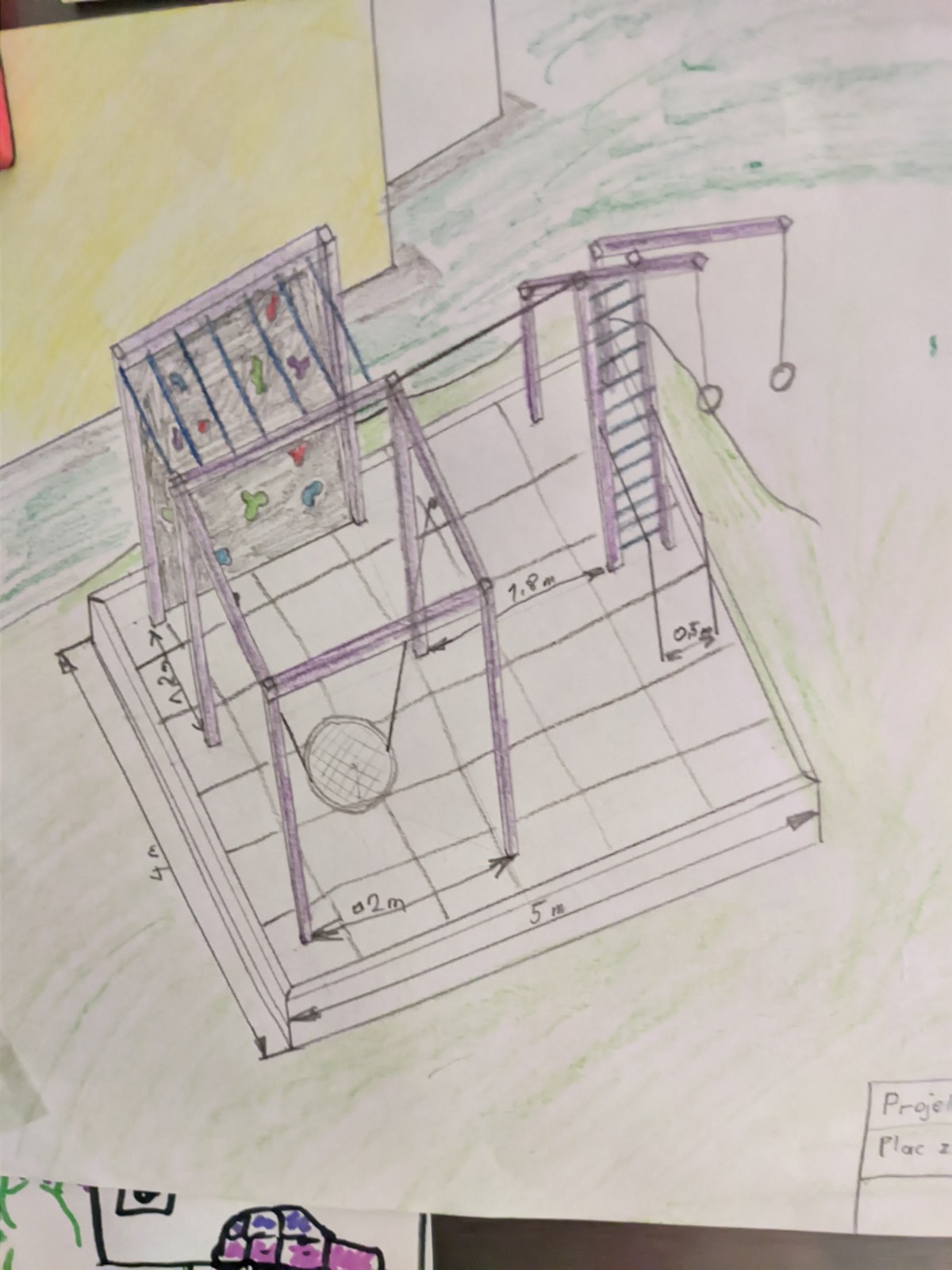

Będzie taki projekt?

Fioletowe to kantówki drewniane (dam też zastrzały)

Czarne to sklejka szkutnicza, rurki malowane proszkowo.

Cel: kalistenika i figle dzieci.

#majsterkowanie #kalistenika #streetworkout

Zaloguj się aby komentować

Jak to gdzie?! W domu, szyję sobie. Córeczka pomaga

#szycie #zrobtosam #rodzicielstwo

Zaloguj się aby komentować

Ciekawa prognoza rozwoju sztucznej inteligencji i zagłady ludzkości #sztucznainteligencja

https://www.youtube.com/watch?v=5KVDDfAkRgc

Zaloguj się aby komentować

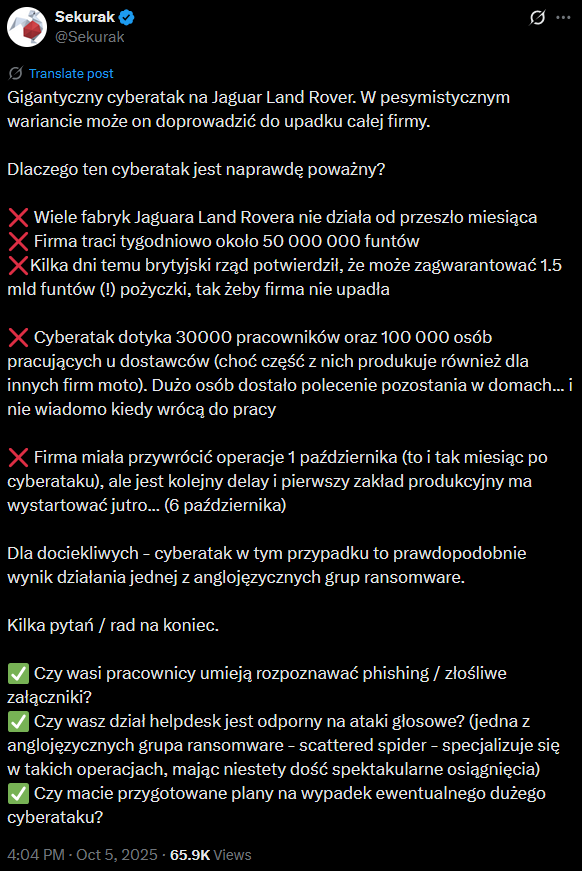

Backup to dobra rzecz.

Chociaż, czy możliwe że posiadając wszystkie wrażliwe dane w bezpiecznym miejscu, to wciąż zajmowało tyle czasu?

#cyberbezpieczenstwo #cybersecurity

@starszy_mechanik Za atakiem stoi Lapsus$, gruba ryba, znani są z pomyślnie przeprowadzonych ataków na:

Brazil's Ministry of Health (2021)

Okta (2022)

Nvidia (2022)

Samsung (2022)

Ubisoft (2022)

T-Mobile (2022)

Microsoft (2022)

Globant (2022)

Uber (2022)

https://en.wikipedia.org/wiki/Jaguar_Land_Rover_cyberattack

https://en.wikipedia.org/wiki/Lapsus$

Szczegóły cyberataku na Jaguar Land Rover w 2025 roku

Cyberatak na Jaguar Land Rover (JLR), brytyjskiego producenta samochodów luksusowych, rozpoczął się 31 sierpnia 2025 roku i spowodował poważne zakłócenia w globalnych operacjach firmy. Był to jeden z najbardziej dotkliwych incydentów cybernetycznych w branży motoryzacyjnej, prowadzący do całkowitego wstrzymania produkcji na kilka tygodni. Poniżej przedstawiam kluczowe szczegóły na podstawie dostępnych informacji.

Chronologia wydarzeń

31 sierpnia 2025: Hakerzy infiltrowali systemy IT JLR, co zainicjowało atak. Firma natychmiast rozpoczęła dochodzenie.

1 września 2025: JLR wstrzymało produkcję we wszystkich fabrykach na świecie, w tym w Wielkiej Brytanii, aby zapobiec dalszemu rozprzestrzenianiu się zagrożenia.

Do 22 września 2025: Produkcja pozostała całkowicie zatrzymana przez trzy tygodnie; pracownicy otrzymali polecenie pozostania w domach.

23–24 września 2025: Początkowo planowano wznowienie na 24 września, ale z powodu trwającego dochodzenia termin przesunięto na 1 października 2025.

Koniec września 2025: Produkcja zaczęła się stopniowo wznawiać, choć pełne odzyskanie operacji zajęło więcej czasu.

Metody ataku

Atak został sklasyfikowany jako incydent w łańcuchu dostaw (supply chain attack), choć ta kategoria budzi wątpliwości wśród ekspertów. Nie ujawniono szczegółów technicznych, takich jak użycie ransomware, ale podkreśla się, że był to "niezwykły cyberatak", który sparaliżował inteligentne fabryki i systemy produkcyjne. Wskazuje to na zaawansowane metody, potencjalnie obejmujące exploity w oprogramowaniu dostawców.

Wpływ na firmę i otoczenie

Produkcja i operacje: Atak zahamował linie produkcyjne na skalę globalną, co dotknęło nie tylko JLR, ale cały łańcuch dostaw. Fabryki w Wielkiej Brytanii, kluczowym ośrodku firmy, pozostały zamknięte, powodując opóźnienia w dostawach samochodów.

Zatrudnienie: W łańcuchu dostaw doszło do setek zwolnień, z obawami o tysiące miejsc pracy. Związek Unite the Union informował, że pracownicy musieli ubiegać się o zasiłki (Universal Credit).

Finansowe koszty: Szacuje się, że atak kosztował JLR około 50 milionów funtów tygodniowo, co w sumie mogło przekroczyć setki milionów. Eksperci ostrzegają, że ukryte koszty, w tym dla dostawców i lokalnych społeczności, są znacznie wyższe.

Społeczny wpływ: Lokalne społeczności w Wielkiej Brytanii, zależne od fabryk JLR, ucierpiały najbardziej – opisano to jako "cyfrowe oblężenie" zagrażające gospodarce regionu.

Reakcja JLR i władz

JLR: Firma natychmiast wyłączyła wszystkie systemy IT na świecie i zleciła forensic investigation (dochodzenie kryminalistyczne). Współpracowała z izraelską firmą cybersecurity, która pomogła w powstrzymaniu ataku. JLR nie ujawniło pełnego zakresu wewnętrznych strat.

Władze: Rozpoczęto śledztwo kryminalne z udziałem policji. Departament Handlu i Przemysłu Wielkiej Brytanii oraz Society of Motor Manufacturers and Traders wydały wspólne oświadczenie, podkreślając wpływ na branżę. Posłowie, w tym Liam Byrne, wzywali rząd do interwencji w celu ochrony miejsc pracy.

Lekcje dla biznesu: Eksperci zalecają wzmocnienie cyberbezpieczeństwa w łańcuchach dostaw i fabrykach, z naciskiem na outsourcing i redundancję systemów.

Atrybucja ataku

Krótko po incydencie grupa cyberprzestępcza o nazwie Scattered Lapsus$ Hunters ogłosiła odpowiedzialność za atak za pośrednictwem Telegrama. Grupa ta rzekomo współpracuje z trzema angielskojęzycznymi zespołami: Scattered Spider, Lapsus$ i ShinyHunters. Nie potwierdzono tych roszczeń oficjalnie, ale wskazują one na zorganizowaną operację cybernetyczną.

Atak ten stał się przestrogą dla całej branży motoryzacyjnej, podkreślając podatność "smart factories" na cyberzagrożenia. JLR kontynuuje dochodzenie, a pełne skutki mogą być widoczne jeszcze przez miesiące.

Zaloguj się aby komentować