TL;DR: To Michał Doliwo-Dobrowolski, a nie Tesla, stworzył system trójfazowy, na którym opiera się dzisiejsza energetyka. Wyrzucono go ze studiów za politykę, więc pojechał do Niemiec, gdzie zbudował silnik, który napędza Twoją pralkę.

Geniusz wyklęty i zapomniany. Jak Polak naprawił błędy Tesli i... dał nam suszarki?

Historia człowieka, który powinien być na banknotach, a mało kto kojarzy jego nazwisko. Jeśli myślicie, że prąd to tylko Edison i Tesla, to czas na małą aktualizację wiedzy.

Bohaterem jest Michał Doliwo-Dobrowolski. Często mówi się o nim „polski Tesla”, ale to błąd. On nie był kopią Tesli – on był gościem, który sprawił, że pomysły Tesli w ogóle dało się zastosować w praktyce na masową skalę.

Tesla miał wizję, Doliwo miał rozwiązanie

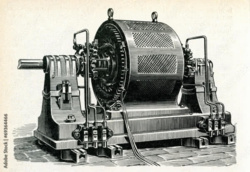

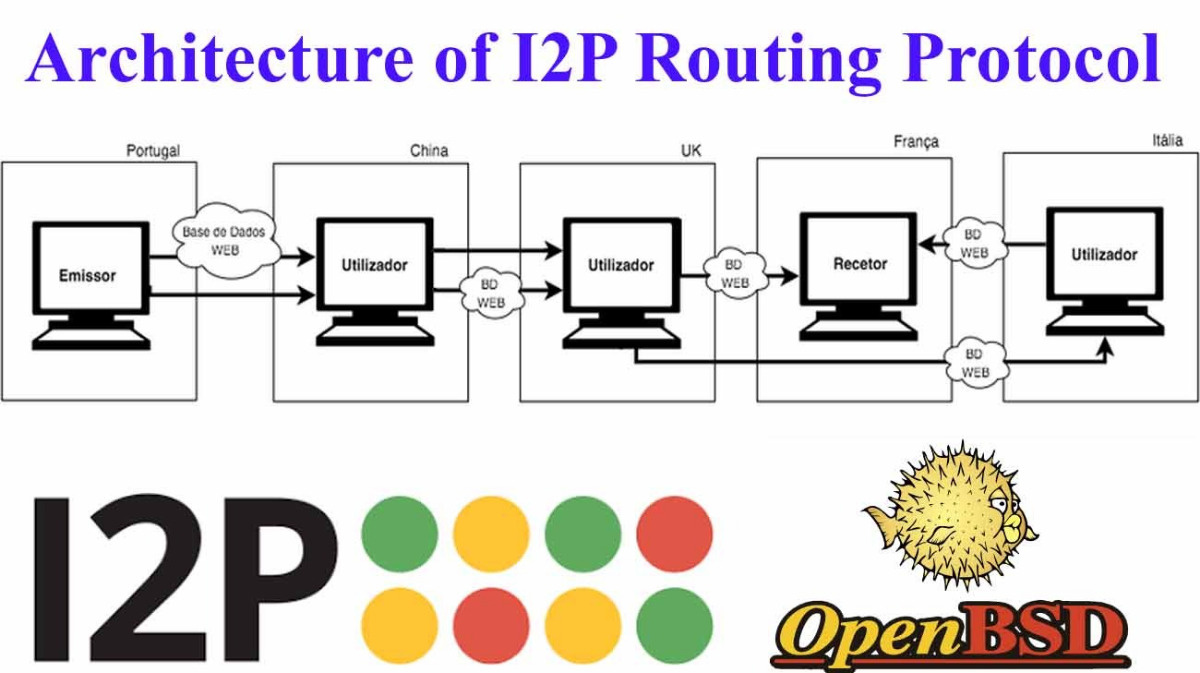

Nikola Tesla opatentował system dwufazowy. Był genialny, ale miał wadę: generował spore wibracje i był skomplikowany (wymagał 4 przewodów). Doliwo-Dobrowolski wpadł na pomysł systemu trójfazowego.

Efekt? Mniej kabli (tylko 3), stabilniejsza praca i wyższa sprawność. Do dziś linia wysokiego napięcia, którą widzicie przy drodze (te trzy druty), to dziedzictwo jego patentu z 1888 roku.

Spektakularny pokaz siły: Lauffen – Frankfurt (1891)

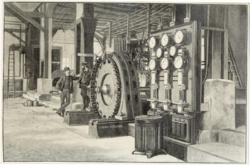

To był moment zwrotny w historii ludzkości, o którym milczą podręczniki. Doliwo-Dobrowolski postanowił zamknąć usta krytykom prądu przemiennego (w tym Edisonowi). Przesłał energię z elektrowni wodnej w Lauffen do Frankfurtu na odległość 175 km.

W tamtych czasach to było science-fiction! Na końcu linii zapalił 1000 żarówek i uruchomił sztuczny wodospad na wystawie. To wydarzenie ostatecznie zakończyło "Wojnę Prądów".

Masz w domu jego wynalazek_(albo nie)_

Doliwo-Dobrowolski wynalazł silnik klatkowy (najprostszy i najpopularniejszy typ silnika elektrycznego na świecie). Niezniszczalny, tani w produkcji, bezawaryjny.

Gdzie go znajdziesz? W suszarce do włosów, wentylatorze, pralce czy odkurzaczu. Pierwsza na świecie suszarka (słynny "Föhn" firmy AEG z 1899 r.) działała właśnie dzięki jego inżynierii.

Wyrzucony za... zamach na Cara?

Dlaczego studiował w Niemczech, a nie w Polsce czy Rosji? Bo był buntownikiem! W 1881 roku, po zamachu na cara Aleksandra II, usunięto go z Instytutu Technologicznego w Petersburgu za działalność konspiracyjną i „wilczy bilet”. To zmusiło go do emigracji do Niemiec, gdzie zrobił karierę w koncernie AEG (został tam nawet dyrektorem technicznym!).

Amerykański sen vs Europejski mózg

Ciekawostka z tła historycznego: Europa w tamtym czasie była „mózgiem” (genialni inżynierowie jak Doliwo czy Jabłoczkow), ale to USA było „portfelem”. Amerykanie, jak Samuel Insull (sekretarz Edisona), wymyślili jak na prądzie zarabiać – tworząc taryfy zachęcające do zużycia prądu, co obniżyło ceny.

Polska też miała swoje sukcesy – Lwów miał oświetlenie publiczne już w 1882 r., a politechnika lwowską katedrę elektrotechniki. Niestety, w II RP prąd był u nas towarem luksusowym i bardzo drogim.

Dlaczego o nim nie pamiętamy?

Doliwo-Dobrowolski całe zawodowe życie spędził w niemieckim AEG, a po śmierci w 1919 roku jego dorobek został nieco przyćmiony przez marketingową machinę wokół Edisona i legendę Tesli. Czas przywrócić mu należne miejsce!

#ciekawostki #historia #nauka #polska #technologia #energetyka #inzynieria

Przeczytałem i obejrzałem by naskrobać ten wpis:

https://pl.wikipedia.org/wiki/Micha%C5%82_Doliwo-Dobrowolski

https://mlodytechnik.pl/technika/31243-wynalazca-trojfazowej-rewolucji-michal-doliwo-dobrowolski

https://de-academic.com/dic.nsf/dewiki/953103

(Ostatnie źródło z tłumaczem ale chciałem wiedzieć coś z niemieckich źródeł)

Pierwszy raz usłyszałem o nim w szkole, dziś trafiłem na filmik i tak poświęciłem kilka godzin na czytanie, żeby podzielić się tym na hejto.pl

Przepraszam za błędy w tekście i zapraszam do komentowania.