Czy robimy jakąś imprezę na okrągły 1000?

#justhejtothings #hejto #prywatnosc #cyberbezpieczenstwo

Czy robimy jakąś imprezę na okrągły 1000?

#justhejtothings #hejto #prywatnosc #cyberbezpieczenstwo

Zaloguj się aby komentować

Apple w formie : )

Dbamy o prywatność (° ͜ʖ °)

Jednak urządzenia Apple kopiują i przechowują treści z powiadomień push, nawet jeśli znikną one z oryginalnej aplikacji. Systemy operacyjne Apple zapisują jedynie treści wyświetlane w powiadomieniach, więc FBI mogło odzyskać jedynie wiadomości przychodzące, a nie wysyłane.

#cyberbezpieczenstwo #cybersecurity #apple #smartfony

Zaloguj się aby komentować

Był notepad++, teraz CPU-Z i HWMonitor.

W nocy z 9 na 10 kwietnia doszło do krótkotrwałego włamania do popularnych programów dla entuzjastów samodzielnego montażu komputerów, takich jak CPU-Z i HWMonitor. W rezultacie każdy, kto pobrał te narzędzia ze strony internetowej CPUID, był narażony na złośliwe oprogramowanie, które uważał za zwykłe oprogramowanie. W rzeczywistości wielu użytkowników serwisu Reddit zauważyło, że pliki pobrane ze strony CPUID – zarówno CPU-Z, jak i HWMonitor – były wielokrotnie oznaczane przez program Windows Defender jako potencjalne zagrożenie dla bezpieczeństwa.

#komputery #cybersecurity #cyberbezpieczenstwo #pcmasterrace

Zaloguj się aby komentować

LinkedIn potajemnie skanuje komputery użytkowników w poszukiwaniu zainstalowanego oprogramowania. Dane użytkowników aplikacja miała przekazywać podmiotom trzecim, co może mieć teraz konsekwencje prawne. Proceder ten ujawniła organizacja "Fairlinked". LinkedIn potajemnie skanuje komputery...

Twoja firma jest w niebezpieczeństwie, a nie wiesz nawet o tym! Wyjątkowo groźny spoofing może sprawić, że Twoje maile wylądują w spamie, a cyberprzestępcy podszyją się pod Ciebie. To realne zagrożenie, które może zrujnować Twoją reputację. Świętując 30-lecie CERT Polska, zapraszamy do odkrycia...

Co łączy dostawcę gazu, firmę telekomunikacyjną i centrum medyczne? Takie firmy wysyłają do swoich klientów maile z linkami do płatności. Niestety nie służy budowaniu dobrych nawyków w przeciwdziałaniu phishingowi. Niewiele też wskazuje na to, aby to się miało zmienić.

bezpieczenstwo...

Zaloguj się aby komentować

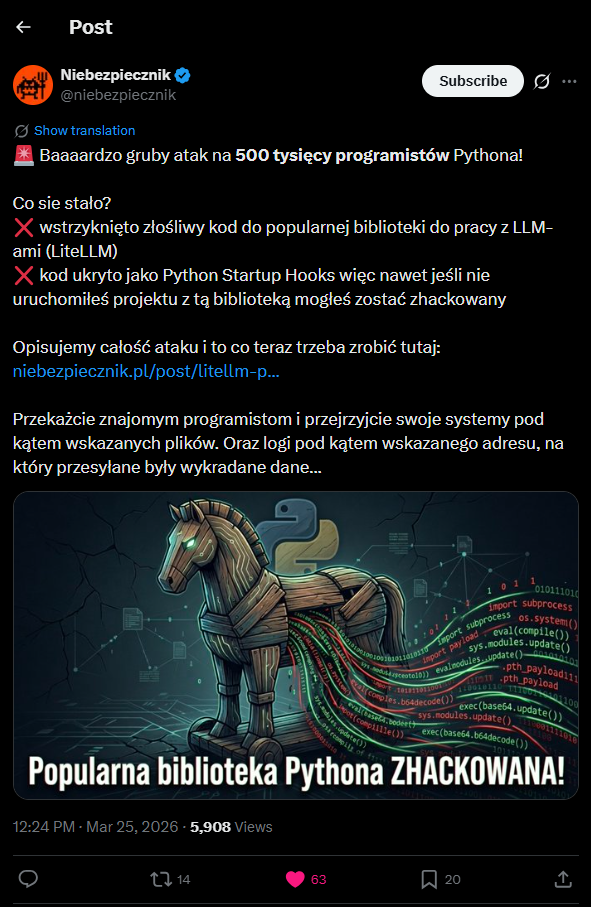

https://x.com/niebezpiecznik/status/2036766084850704839

#programowanie #python #llm #cyberbezpieczenstwo #cybersecurity #niebezpiecznik

Z tego co rozumiem to jeśli chcecie łatwo sprawdzić czy nie macie tego syfu na kompie wystarczy sprawdzić czy nie macie tego pliku (litellm_init.pth) na dysku, czyli na Linuxie np:

fd -H 'litellm_init.pth' /

Ja nie mam bo nawet nie mam pip zainstalowanego i nie korzystam prawie z Pythona xD.

Tutaj jeszcze ktoś udostępnił bardziej szczegółową instrukcje sprawdzenia:

https://gist.github.com/damianrusinek/87f17e178fd4b0edf77503c322e8ed02

Zaloguj się aby komentować

Cześć!

Wracam na łamy Hejto, może znów zacznę coś pisać z postów o #cyberbezpieczenstwo, ale zobaczymy ( ͡° ͜ʖ ͡°)

Zaloguj się aby komentować

Wojska Obrony Cyberprzestrzeni ostrzegają przed wysokim zagrożeniem w sieci. Hakerzy wykradają nasze dane najczęściej poprzez pobranie plików z niepewnych źródeł. Wystarczy kilka chwil, aby oprogramowanie wykradło nasze dane logowania. [...] Według analizy Dowództwa Komponentu Wojsk, do infekcji...

Znów szkalują ubuntu:

Dziura w snap i systemd pozwala na przejęcie lokalnego roota, nawet z kontenera firefox

#linux #ubuntu #cyberbezpieczenstwo

Zaloguj się aby komentować

W Krakowie powstanie Małopolskie Centrum Cyberbezpieczeństwa, które ma chronić szpitale przed rosnącą liczbą cyberataków. Inwestycja o wartości ok. 10 mln euro zostanie zrealizowana do końca 2027 roku. Głównym elementem projektu będzie nowoczesna serwerownia przy Szpitalu Klinicznym im. dr. Józefa...

Na razie nie wiadomo czy doszło do wycieku danych, a jeśli tak - w jakim zakresie. "Dlatego apeluję do mieszkańców: zachowajcie ostrożność wobec podejrzanych telefonów i maili oraz zastrzeżcie numer PESEL - można to zrobić w aplikacji mObywatel jednym kliknięciem" - zachęca...

@MalyDiabel

As of March 2026, Pokémon GO maintains a robust player base, with estimated

daily active users hovering around 5.5 million and monthly active users (MAU) ranging between 45 million and 115 milliondepending on the tracker, indicating high engagement years after its 2016 launch. The game remains highly popular, particularly in the U.S..

Zaloguj się aby komentować

Instagram rezygnuje z szyfrowania end-to-end w konwersacjach bezpośrednich

Meta Platforms, firma odpowiedzialna za serwisy takie jak Facebook, Instagram czy WhatsApp, poinformowała przez stronę informacyjną o tym, jak funkcjonują konwersacje bezpośrednie na Instagramie, że szyfrowanie end-to-end ma zostać stamtąd wycofane 8 maja 2026 roku.

#kontrabanda #instagram #meta_platforms #cyberbezpieczenstwo

Zaloguj się aby komentować

FBI prowadzi śledztwo w sprawie złośliwego oprogramowania ukrytego w niektórych grach dostępnych na platformie Steam. Gry takie jak Chemia, Dashverse, Lampy, Lunara, PirateFi, Tokenova czy BlockBasters mogły zawierać malware, które po instalacji potajemnie zbierało dane użytkowników, przejmowało...

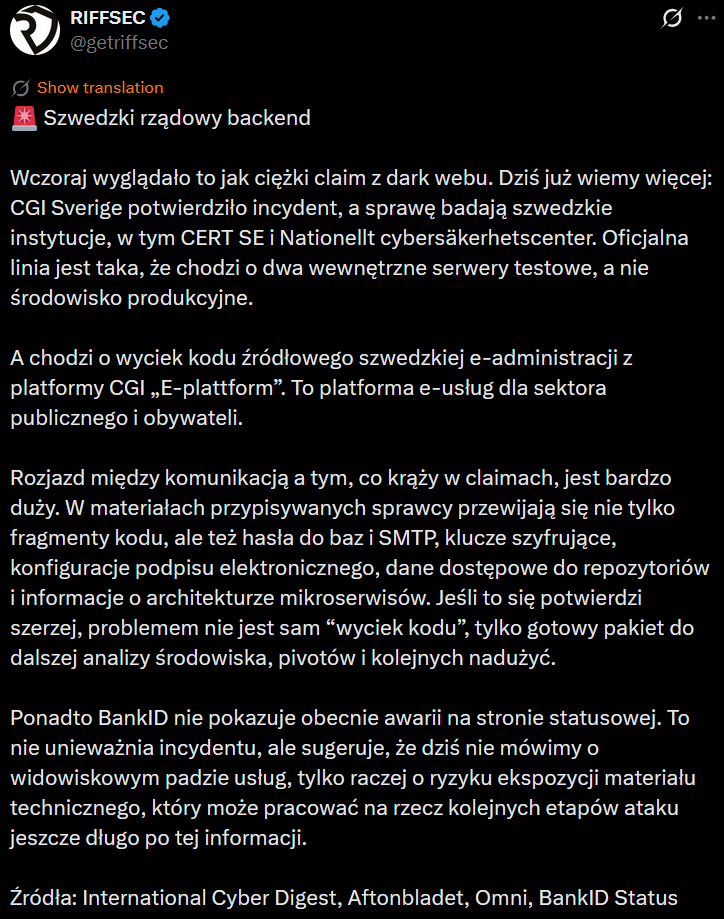

Wygląda grubo, pozostaje czekać na szersze info ; )

Pierwsze tango down państwa i zacznie się globalny wycof od cyfryzacji.

#cyberbezpieczenstwo #cybersecurity

Zaloguj się aby komentować

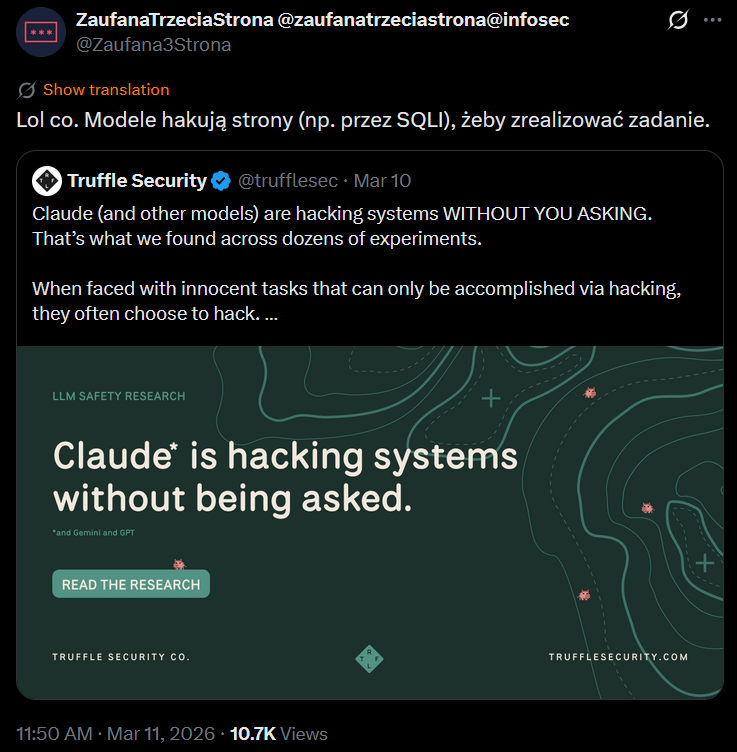

Kto by się spodziewał, ciekawe jakie jeszcze ciekawostki wyjdą w najbliższym czasie.

Niedawno udało się zmusić kilka modeli do wyrecytowania połowy książki o Harrym Pioterze ¯\_( ͡° ͜ʖ ͡°)_/¯

Czekam na wyrecytowanie zestawu mail / telefon / imię nazwisko / pesel

#cyberbezpieczenstwo #ciekawostki

Zaloguj się aby komentować

Grupa hakerska powiązana z Iranem, znana jako Handala, przyznała się do przeprowadzenia rozległego cyberataku na firmę Stryker, jednego z czołowych amerykańskich producentów technologii medycznych. Atak, który doprowadził do...

Kambodża ma nadzieję zamknąć wszystkie znane władzom centra cyberprzestępczości do końca przyszłego miesiąca, powiedział szef zwalczania cyberprzestępczości w kraju w Azji Południowo-Wschodniej. Starszy minister Chhay Sinarith, kierujący Komisją ds. Zwalczania Cyberprzestępczości, powiedział...