Wczoraj dostałem sms z banku, że zablokowali mi kartę debetową, bo "odnotowano operacje na podejrzanych stronach" i żeby po więcej informacji skontaktować się z bankiem.

Od razu zadzwoniłem do banku z pytaniem, czy to oni wysłali taką informację. Pani potwierdziła i powiedziała, że transakcja pochodziła z amazonu i została zablokowana. Dziwne, bo od miesiąca nic nie kupowałem na amazonie, płatność za prime dopiero za dwa miesiąca. A nawet jeśli, to nie mam tam podpiętej tej karty.

Sprawdziłem tez, że kilka godzin wcześniej była próba wybrania kasy z mojego konta przez paypala z informacją "przekroczony czas".

Czyli były przynajmniej dwie próby wybrania środków z konta, obie nieudane.

Fajnie że zadziałały zabezpieczenia banku, kartę już zastrzegłem i wyrobiłem nową.

Natomiast ciekawy jestem jak do tego doszło, że moje dane wyciekły.

Bo po pierwsze karta fizyczna leży schowana w domu i prawie nigdy z niej nie korzystam. Mam ją podpiętą do google pay i korzystam z niej do płatności, a nie można chyba podejrzeć jej danych od tak.

Mam Pixela, więc najnowsze poprawki dotyczące bezpieczeństwa mam dość szybko. Aplikacje aktualizuję codziennie przy porannej kupie. Nie instaluję żadnych podejrzanych aplikacji, nie daję im zbędnych uprawnień, oraz nie wchodzę na żadne "podejrzane" strony, a już na pewno nie podaję byle gdzie swoich danych, szczególnie danych karty XD

Jak już płacę gdzieś poza powszechnie zaufanymi stronami, to robię jednorazówki przez revoluta.

Jako tako o bezpieczeństwo w sieci dbam, korzystam z prywatnego dnsa/vpna i ogólnie usług, które jako tako powinny dbać o prywatność użytkownika (proton/bitwarden/signal), do każdej jednej strony mam osobnego maila, osobne hasło, jeśli jest możliwość to 2fa lub passkey.

Człowiek myślał, że jest jako tako bezpieczny, a nie jest :c

#bezpieczenstwo #cyberbezpieczenstwo #banki #pieniadze

#cyberbezpieczenstwo

Może do banku był włam

@HmmJakiWybracNick

Może jakiś czas temu, np. nawet kilka lat wstecz zapłaciłeś kartą gdzieś w internecie. Sklep niskich lotów stwierdził że będzie trzymał pełne dane karty bo tak mu się podoba. Aż w końcu sklepik wyciekł wszystko co trzymał?

@HmmJakiWybracNick

Kto oprócz Ciebie korzysta z komputera? Może jakiś crack do gry, wszystko gdzieś wyfrunęło?

Zaloguj się aby komentować

Co to za wstęp do pornola xd

Zaloguj się aby komentować

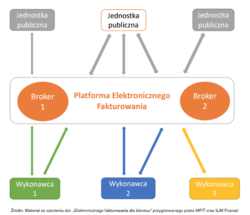

Analizujemy opinię CSIRT MON w sprawie publikacji kodu mObywatela

Ministerstwo Cyfryzacji odpowiedziało na wniosek o publikację kodu źródłowego aplikacji mObywatel, informując, że ekspertyzy CSIRTów GOV i NASK zostały uznane za tajemnicę państwową. Ekspertyza Ministerstwa Obrony Narodowej wskazała na korzyści związane z większą jawnością, mimo że istnieją...

Czy IT w twoim miejscu pracy jest zorganizowane byle działało? W wielu miejscach taki stan niedługo się skończy (° ͜ʖ °)

KSC 2.0 czyli Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa jest wdrożeniem unijnej dyrektywy NIS2.

Sektory takie jak:

-

Energia,

-

Transport,

-

Bankowość,

-

Infrastruktura rynków finansowych,

-

Ochrona zdrowia,

-

Zaopatrzenie w wodę pitną i jej dystrybucja,

-

Infrastruktura cyfrowa,

-

Ścieki,

-

Zarządzanie usługami ICT,

-

Administracja publiczna,

-

Przestrzeń kosmiczna,

-

Usługi pocztowe i kurierskie,

-

Gospodarowanie odpadami,

-

Produkcja, wytwarzanie i dystrybucja chemikaliów,

-

Produkcja, przetwarzanie i dystrybucja żywności,

-

Produkcja,

-

Dostawcy usług cyfrowych,

-

Badania naukowe,

-

Oraz firmy (podwykonawcy) które powyższe obsługują ༼ ͡° ͜ʖ ͡° ༽

Zostaną objęte nowymi wymogami i regulacjami.

Co nowego?

-

Obowiązkowe audyty systemów IT (sam siebie nie możesz zaudytować xD)

-

Wdrożenie zaleceń audytów ᕦ( ͡° ͜ʖ ͡°)ᕤ

-

Pojawia się odpowiedzialność osób decyzyjnych!

-

Jeśli Cię zhakują ale nie zrobiłeś audytu lub nie wdrożyłeś jego zaleceń - > płać grubo [̲̅$̲̅(̲̅ ͡° ͜ʖ ͡°̲̅)̲̅$̲̅]

Co będę robił?

-

Politykę bezpieczeństwa informacji i zarządzania ryzykiem,

-

Procedury obsługi incydentów i reagowania na nie,

-

Zarządzanie ciągłością działania (plany awaryjne, odzyskiwanie po awarii),

-

Bezpieczeństwo sieci i systemów OT/IT (m.in. segmentacja, kopie zapasowe, kontrola dostępu),

-

Szkolenie personelu i budowanie świadomości cyberzagrożeń,

-

Kryptografia i kontrola tożsamości, szczególnie przy dostępie do systemów krytycznych.

Na jakim jest to etapie?

Siódma iteracja projektu została przyjęta przez radę ministrów. Więc prawdopodobnie zostanie puszczona na głosowanie do sejmu i senatu jeszcze w tym roku.

Ile czasu na wdrożenie?

Projekt zakłada, że po jednomiesięcznym vacatio legis od wprowadzenia ustawy podmioty kluczowe i ważne będą miały jedynie sześć miesięcy na pełne dostosowanie się do nowych przepisów. W praktyce oznacza to konieczność rozpoczęcia przygotowań jeszcze przed formalnym przyjęciem ustawy. Konieczne jest wykonanie audytu, inwentaryzacji sprzętu i oprogramowania, ocena ryzyka i przegląd łańcucha dostaw, wdrożenie mechanizmów zarządzania podatnościami, raportowania incydentów czy wyznaczenie osób do kontaktu z Krajowym Systemem Cyberbezpieczeństwa, a także przeprowadzenie szkoleń.

Tak, to będzie kolejna papierologia, koszty i utrudnienia.

Zapewne pojawią się firmy typu "wdrożymy wam KSC", które będą żerować na wszelkich małych i średnich firmach.

Czy to potrzebne? Czasami trafiają się takie IT kwiatki że chyba jednak potrzebne. Wiele firm ma gdzieś bezpieczeństwo danych.

Backup danych firmowych? Dokumentacja bez której od razu będziesz mógł ogłosić bankructwo? Namawiam szefa od dawna. Nie widzi potrzeby, a ten 10 letni NAS na którym kiedyś ktoś zbudowano RAID 5 na pewno się nie wykrzaczy!

Więcej:

https://crn.pl/artykuly/ustawa-o-ksc-2025-najnowszy-projekt/

#cyberbezpieczenstwo #cybersecurity #IT #bezpieczenstwo #informatyka

Zaloguj się aby komentować

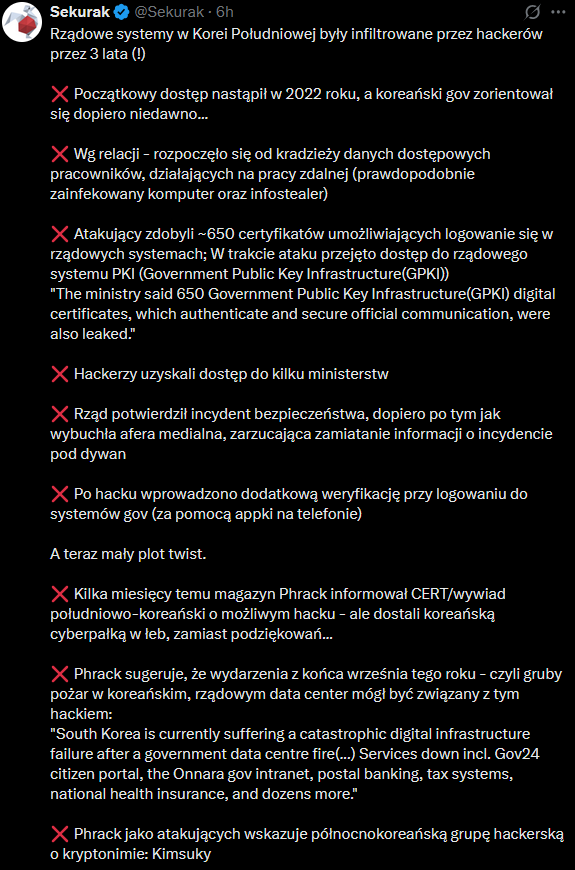

Korea Południowa zhakowana.

tl;dw

Hakerzy było obecni w rządowym systemie od 2022 roku xD

Link w pierwszym komentarzu.

#cyberbezpieczenstwo #cybersecurity #wiadomosciswiat

Suki kima. No ciężko nie zauważyć że są z Korei północnej

@Marchew haaaaayaaaa

Infostealer xD śmieszne słowo.

Po mojemu to wielki sukces, wzor kontroli i procedur że to wyłapali: 650 certyfikatów które urzędnicy wynieśli do domu.

U nas nawet nie ma czegoś takiego co można nazwać rządowym systemem XD węzeł krajowy?bramka do logowania na pierdyliard sposobów i spis przekierowań do tego pierdolnika co potworzyli i podublowali na każdym szczeblu: krajowym,wojewodzkim,powiatu, miasta,gminy i urzedu. Codziennie gdzieś jakis szfagier wpuszcza nowych wykonawców do szafek z naszymi danymi. Bo trzeci przetarg na czwartą mapkę online wygrali albo na BIP3.0 xD u nas nawet nie ma sensu tego hakować - nawet hakerzy muszą koniec końców wszędzie z buta zapierdalać

Zaloguj się aby komentować

Hasła, manager haseł?

Zacznij korzystać z kontaktów w outlook jak managera haseł.

Twój .PST przez lata stał się świętością.

Outlook po updacie stwierdza "podaj mi hasło do account . microsoft . com albo się nie uruchomię".

Uświadom sobie że pass do ms'a sieci w outlooku (° ͜ʖ °)

Nie przetłumaczysz, wciąż używa.

#cyberbezpieczenstwo #cybersecurity #password #komputery #informatyka

Zaloguj się aby komentować

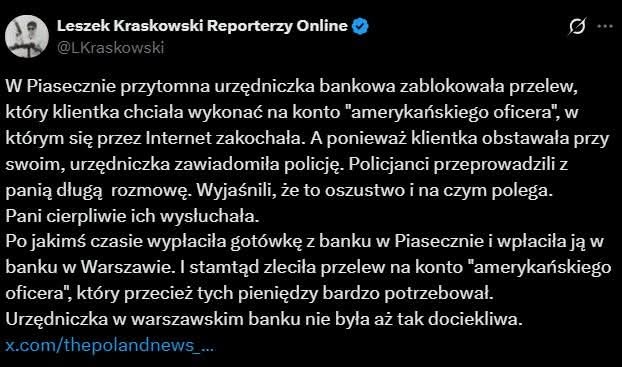

NIC NIE POKONA MIŁOŚCI!

#wiadomoscipolska #cyberbezpieczenstwo #oszustwo #tinder #heheszki

@AlvaroSoler urzędniczka w Warszawiskim oddziale mogła już nie usłyszeć historii o amerykańskim oficerze

Klasyka

XDDDDDDDDDDDDDDDDDDDDDDD

Zaloguj się aby komentować

Fałszywe mandaty za wycieraczką. Kolejny sprytny pomysł przestępców

Krajowa Administracja Skarbowa ostrzega przed fałszywymi wezwaniami do zapłaty mandatu, które oszuści wkładają za wycieraczki aut. Są na nich kody QR, których pod żadnym pozorem nie należy skanować. Prezentowane przez KAS przykładowe wezwanie do zapłaty posiada logotyp Krajowej Administracji...

Analiza aplikacji HomeGirl: między ochroną w świecie realnym a zagrożeniami w świecie cyfrowym

HomeGirl reklamuje się jako aplikacja „wspierająca bezpieczeństwo kobiet w podróży”. Nasza analiza jej działania ujawnia jednak korzystanie przez aplikację z identyfikatorów reklamowych, co rodzi pytania o bezpieczeństwo danych użytkowniczek.

#kontrabanda #informacje #reportaże_autorskie #cyberbezpieczeństwo #homegirl #polska

Zaloguj się aby komentować

Dowód na to, że dwuskładnikowa autentyfikacja jest ważna (2FA), ale trochę #heheszki

No test, czy pokazuje filmy z TikTok

#cyberbezpieczenstwo

https://www.tiktok.com/@nimfa.edek/video/7555510248513998102

Zaloguj się aby komentować

Incydent bezpieczeństwa u dostawcy systemu dla oddziału wsparcia mógł spowodować wyciek 70.000 kopii dokumentów tożsamości użytkowników Discorda

Discord potwierdził, że współpracująca z nim firma padła ofiarą cyberataku, w wyniku którego uzyskano dostęp do 70 tysięcy dokumentów tożsamości użytkowników. Platforma zapewnia, że jej własna infrastruktura pozostała nienaruszona, a dane takie jak numery kart kredytowych czy hasła są bezpieczne.

https://kontrabanda.net/r/discord-incydent-bezpieczenstwa-70-000-dokumentow-tozsamosci/

#kontrabanda #informacje #cyberbezpieczeństwo #discord #stany_zjednoczone

Zaloguj się aby komentować

Wojna

Treść dla dorosłych lub kontrowersyjna

Północnokoreańscy hakerzy ukradli w tym roku ponad 2 mld USD w kryptowalutach

Z raportu Elliptic wynika, że kwota ta jest wynikiem ponad 30 ataków hakerskich. Największy zysk przyniósł hakerom atak na giełdę kryptowalut Bybit – skradziono wówczas blisko 1,5 mld USD. Analitycy z Elliptic szacują, że 2025 jest rekordowy pod względem ukradzionych środków. Inne ataki...

Oszuści podszywają się pod Pocztę Polską. Uwaga na fałszywe e-maile

Coraz więcej Polaków otrzymuje podejrzane wiadomości e-mail z informacją o rzekomej przesyłce. Nadawcy podszywają się pod Pocztę Polską, licząc na nieuwagę i rutynę odbiorców. Kliknięcie w zawarty w takim e-mailu link może mieć poważne konsekwencje – od wycieku danych osobowych, aż po przejęcie...

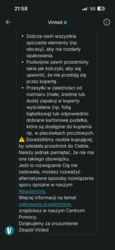

Post ku przestrodze przed #vinted

Jakiś czas temu zacząłem sprzedawać tam nieużywane graty, gry na konsole, drobną elektronikę itp.

Wystawiłem też Nintendo Switch w dobrym stanie ze Stacją dokującą, gra i ładowarka.

Trafił się gość za 350zl - czy to mało czy dużo, nie istotne. Chciałem się konsoli pozbyć bo mam drugą a ta leży.

Dorzuciłem gościowi gratis case na konsole. Konsole zapakowałem w folię bombelkowa, włożyłem w ten case a całość włożyłem do pudełka z wypełnieniem tak żeby przetrwało podróż.

No i nie przetrwało. Kupujący zgłosił że ekran jest rozbity. Vinted przyjęło jego argumenty że paczka została źle zabezpieczona , oddało mu kasę i powiedzieli że kupujący uwaga: nie ma obowiązku odesłać mi przedmiotu iks k⁎⁎wa de.

Nie dali mi możliwości odniesienia się do zarzutów, pokazania zdjęć paczki (fotografowałem wszystko w trakcie pakowania), po prostu oddali gościowi kasę.

Nie wiem czy to nie wał, może gość podstawił zdjęcie swojej rozbitej konsoli a Vinted w to uwierzyło, moze faktycznie kurier uszkodził paczkę (na zdjęciu widać że jest zgnieciony karton).

Tak czy inaczej zostałem bez kasy i bez konsoli.

Wysłałem do Vinted pismo że nie zgadzam się z ich rozstrzygnięciem sporu, wysłałem zdjęcia i czekam. Następny krok to UOKIK i Europejskie Rozstrzyganie Sporów a jak będzie trzeba to i sąd cywilny.

Jestem też na grupie FB poszkodowanych przez Vinted i takich spraw jest setki jeśli nie tysiące, ta platforma to jeden wielki scam i radzę wam uważać.

#oszukujo #cyberbezpieczenstwo

To jak by ktos chcial geforca gtx 1660 to mam na sprzedaz i huba della usbc

#sprzedamopla

@Fate-of-Furia No jak tak można? Tu się rozgrywa dramat narodowy, nokturny żałobny Nintendo pamięci, a ten banalną kartę...

po ile ten opel?

Model biznesowy ustawiony tak, żeby ludzie chcieli od nich kupować. Jak są kupujący, to i sprzedający się zawsze znajdą. Na chooj o nich dbać?

@Fly_agaric i to jest całkiem zrozumiałem. Od kogo mają kasę? Problemem jest brak balansu.

@dildo-vaggins

To działa w obie strony. Ja kupiłem szlifierkę kątową jako super sprawną its itp. połowa nowej, wizualnie żyleta. I taka przyszła. Po włączeniu nie była w stanie zakręcić tarczą tylko rzęziła. Nagrałem filmik i wrzuciłem link do zgłoszenia.

Wrócili mi kasę a konto zostało zawieszone. Typ wystawiał sporo elektronarzędzi, podejrzewam że szroty.

A teraz do Twojej sprawy:

Nieco rok temu sprzedałem fotelik samochodowy dla dziecka. Był tym drugim w samochodzie służbowym - zmieniłem pracę i cyk - odzyskam kasę. Kupiła Pani, zapakowałem i zrobiłem zdjęcia przedmiotu z dnia pakownia i samego zapakowania.

Oczywiście kwadrans po odbiorze - Houston mamy problem bo nie wysłałem pasów mocujących fotelik (jazda tyłem). Oczywiście chce 1/3 kasy mniej xD

Poprosiłem o protokół uszkodzeń spisany z kurierem bo pasy były w osobnym pudełku i załączyłem zdjęcie.

Cisza.

I tak robię cały czas bo zaczęło się od tego że jakiś typ kupił i mnie buty skórzane koloru brązowego w rozmiarze 45 i robił dym że go oszukałem bo buty nie są brązowe, nie są ze skóry i nie mają rozmiaru 45.

OLX odrzucił reklamację bo jakimś cudem nie usunąłem ori zdjęć z datą z telefonu.

Generalnie to jest plaga, bo masa januszy próbuje w ten sposób wyłudzić przedmiot lub obniżyć cenę.

Zauważyłem że gdy wysyłam OLX/Vinted zdjęcia z pakowania z data to nie mam żadnych reklamacji.

Podsumowując mój długi wysryw - można sprzedawać ale trzeba się zabezpieczyć

Zaloguj się aby komentować

Wojsko wydało ostrzeżenie ws. WhatsAppa. "Wysokie zagrożenie"

"Ujawnione w ostatnim czasie incydenty bezpieczeństwa komputerowego wskazują na wysokie zagrożenie związane z atakami phishingowymi na użytkowników aplikacji WhatsApp (...). Celem atakujących jest wyłudzenie danych dostępowych oraz uzyskanie nieautoryzowanego dostępu do kont, z których próbują...

Młodzieżówka pis to nie są zbyt bystrzy ludzie. Podziwiam, że dali się złapać na tak oczywisty scam (spójrzcie na link xD).

Niemniej podejrzewam, że w kwestii cyber bezpieczeństwa i pojęcia o komputerach większość młodych ludzi ma raczej niewielką wiedzę. To są ludzie, którzy nie potrafią wyszukiwać informacji, tylko polegają na filmikach i komentarzach na tiktoku.

#polityka #cyberbezpieczenstwo

gdzie tam jakiś link widać?

@RogerThat o tu

@maximilianan

Ale pierdolety. Lepiej mać McAfee niż nie mieć nic, czy inne avasty. Zawsze jakiś mejlem samozwańczy się znajdzie ze swoimi mądrościami

@utede w zupełności wystarczy windowsowy antywirus, a McAfee to gówno do potęgi

@maximilianan defender na win 7 czy wspomnianym 8? No tak średnio bym powiedział :) i powtórzę- lepsze mcafee up to date niz byle co lub totalny brak

@maximilianan ETERNAL pis xD Co to k⁎⁎wa jakiś Doom czy co?

Zaloguj się aby komentować

Politycy na życzenie lobbystów chcą zniszczyć listę ostrzeżeń CERT Polska

Do listy stron skamowych, na której działanie ponoć uskarżają się skmarzy, że działa szybko i sprawnie i człowiek nie zdąży pieniędzy wyłudzić, a tu już ban, mogą zostać dodane strony z innych kategorii - np. strony streamingowe (łamiące prawa autorskie) czy warezy.

#cenzura #internet #scam #cyberbezpieczenstwo #polityka

https://www.youtube.com/watch?v=jkCO5ssgb4U

czy jesteście chronieni przez listę możecie sprawdzić na: https://lista.cert.pl/ a jej efekt widać w screenie poniżej - po wejściu na jedną z niebezpiecznych stron.

https://www.youtube.com/shorts/qGMgHQHnMHY

@Onestone @asdfqverty @Cinkciarz @fisti @Vampiress @xepo

Ponoć larum w internecie pomogło i ktoś się ogarnął w rządzie.

Zaloguj się aby komentować

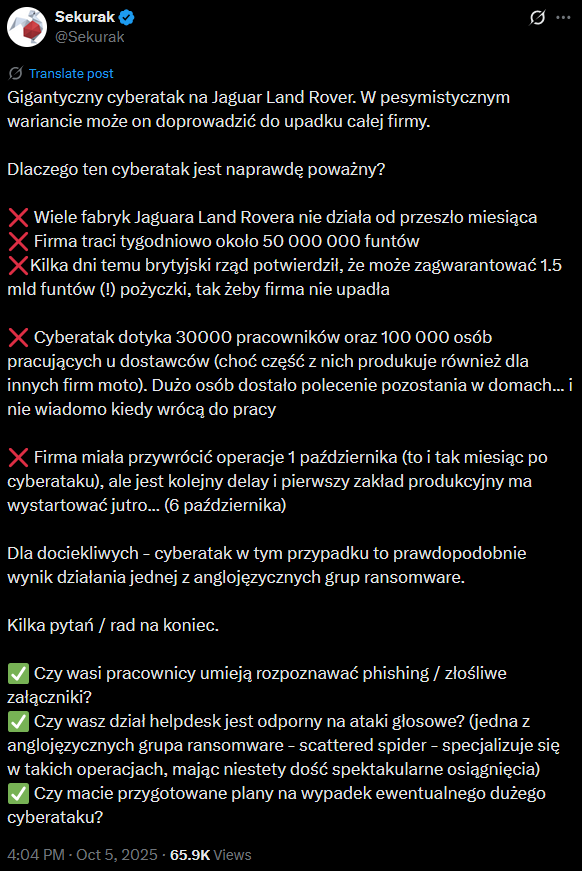

Backup to dobra rzecz.

Chociaż, czy możliwe że posiadając wszystkie wrażliwe dane w bezpiecznym miejscu, to wciąż zajmowało tyle czasu?

#cyberbezpieczenstwo #cybersecurity

@Marchew jakieś tl:dr tego ataku?

@starszy_mechanik Za atakiem stoi Lapsus$, gruba ryba, znani są z pomyślnie przeprowadzonych ataków na:

-

Brazil's Ministry of Health (2021)

-

Okta (2022)

-

Nvidia (2022)

-

Samsung (2022)

-

Ubisoft (2022)

-

T-Mobile (2022)

-

Microsoft (2022)

-

Globant (2022)

-

Uber (2022)

https://en.wikipedia.org/wiki/Jaguar_Land_Rover_cyberattack

https://en.wikipedia.org/wiki/Lapsus$

Szczegóły cyberataku na Jaguar Land Rover w 2025 roku

Cyberatak na Jaguar Land Rover (JLR), brytyjskiego producenta samochodów luksusowych, rozpoczął się 31 sierpnia 2025 roku i spowodował poważne zakłócenia w globalnych operacjach firmy. Był to jeden z najbardziej dotkliwych incydentów cybernetycznych w branży motoryzacyjnej, prowadzący do całkowitego wstrzymania produkcji na kilka tygodni. Poniżej przedstawiam kluczowe szczegóły na podstawie dostępnych informacji.

Chronologia wydarzeń

31 sierpnia 2025: Hakerzy infiltrowali systemy IT JLR, co zainicjowało atak. Firma natychmiast rozpoczęła dochodzenie.

1 września 2025: JLR wstrzymało produkcję we wszystkich fabrykach na świecie, w tym w Wielkiej Brytanii, aby zapobiec dalszemu rozprzestrzenianiu się zagrożenia.

Do 22 września 2025: Produkcja pozostała całkowicie zatrzymana przez trzy tygodnie; pracownicy otrzymali polecenie pozostania w domach.

23–24 września 2025: Początkowo planowano wznowienie na 24 września, ale z powodu trwającego dochodzenia termin przesunięto na 1 października 2025.

Koniec września 2025: Produkcja zaczęła się stopniowo wznawiać, choć pełne odzyskanie operacji zajęło więcej czasu.

Metody ataku

Atak został sklasyfikowany jako incydent w łańcuchu dostaw (supply chain attack), choć ta kategoria budzi wątpliwości wśród ekspertów. Nie ujawniono szczegółów technicznych, takich jak użycie ransomware, ale podkreśla się, że był to "niezwykły cyberatak", który sparaliżował inteligentne fabryki i systemy produkcyjne. Wskazuje to na zaawansowane metody, potencjalnie obejmujące exploity w oprogramowaniu dostawców.

Wpływ na firmę i otoczenie

Produkcja i operacje: Atak zahamował linie produkcyjne na skalę globalną, co dotknęło nie tylko JLR, ale cały łańcuch dostaw. Fabryki w Wielkiej Brytanii, kluczowym ośrodku firmy, pozostały zamknięte, powodując opóźnienia w dostawach samochodów.

Zatrudnienie: W łańcuchu dostaw doszło do setek zwolnień, z obawami o tysiące miejsc pracy. Związek Unite the Union informował, że pracownicy musieli ubiegać się o zasiłki (Universal Credit).

Finansowe koszty: Szacuje się, że atak kosztował JLR około 50 milionów funtów tygodniowo, co w sumie mogło przekroczyć setki milionów. Eksperci ostrzegają, że ukryte koszty, w tym dla dostawców i lokalnych społeczności, są znacznie wyższe.

Społeczny wpływ: Lokalne społeczności w Wielkiej Brytanii, zależne od fabryk JLR, ucierpiały najbardziej – opisano to jako "cyfrowe oblężenie" zagrażające gospodarce regionu.

Reakcja JLR i władz

JLR: Firma natychmiast wyłączyła wszystkie systemy IT na świecie i zleciła forensic investigation (dochodzenie kryminalistyczne). Współpracowała z izraelską firmą cybersecurity, która pomogła w powstrzymaniu ataku. JLR nie ujawniło pełnego zakresu wewnętrznych strat.

Władze: Rozpoczęto śledztwo kryminalne z udziałem policji. Departament Handlu i Przemysłu Wielkiej Brytanii oraz Society of Motor Manufacturers and Traders wydały wspólne oświadczenie, podkreślając wpływ na branżę. Posłowie, w tym Liam Byrne, wzywali rząd do interwencji w celu ochrony miejsc pracy.

Lekcje dla biznesu: Eksperci zalecają wzmocnienie cyberbezpieczeństwa w łańcuchach dostaw i fabrykach, z naciskiem na outsourcing i redundancję systemów.

Atrybucja ataku

Krótko po incydencie grupa cyberprzestępcza o nazwie Scattered Lapsus$ Hunters ogłosiła odpowiedzialność za atak za pośrednictwem Telegrama. Grupa ta rzekomo współpracuje z trzema angielskojęzycznymi zespołami: Scattered Spider, Lapsus$ i ShinyHunters. Nie potwierdzono tych roszczeń oficjalnie, ale wskazują one na zorganizowaną operację cybernetyczną.

Atak ten stał się przestrogą dla całej branży motoryzacyjnej, podkreślając podatność "smart factories" na cyberzagrożenia. JLR kontynuuje dochodzenie, a pełne skutki mogą być widoczne jeszcze przez miesiące.

@Marchew dziękuwa

@Half_NEET_Half_Amazing x5

Może upadną ale zachowają godność nie wypuszczając na rynek swoich nowych pomysłów xD

Zaloguj się aby komentować