#informatyka

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.11.md

How Malware Can Bypass Transparency Consent and Control (CVE-2023-40424) - https://blog.kandji.io/malware-bypass-tcc

SigROP with mprotect(); - https://realest.lol/mprot.html

Autonomous Discovery of Critical Zero-Days - https://zeropath.com/blog/0day-discoveries

Exploitation of a kernel pool overflow from a restrictive chunk size (CVE-2021-31969) - https://starlabs.sg/blog/2023/11-exploitation-of-a-kernel-pool-overflow-from-a-restrictive-chunk-size-cve-2021-31969/

Hiding Linux Processes with Bind Mounts - https://righteousit.com/2024/07/24/hiding-linux-processes-with-bind-mounts/

#informatyka

Zaloguj się aby komentować

Hakerzy używają teraz konkatenacji plików ZIP, aby uniknąć wykrycia złośliwego oprogramowania

Technika konkatenacji wykorzystuje różne metody parserów ZIP i menedżerów archiwów do obsługi połączonych plików ZIP. To pozwala oszukać antywirusy i przemycić złośliwy kod w archiwum wieloczęściowym ZIP.

7-Zip odczytuje tylko pierwsze archiwum ZIP (które może być nieszkodliwe) i może generować...

Mam pytanie do informatyków. Czy to normalne, że Hejto ma tyle skryptów śledzących, reklam itp, że po przejrzeniu obserwowanych i jednej strony gorących ublock mi zablokował ich aż 213?

Patrząc po innych stronach (nie licząć youtuba bo ten to masakra) to wydaję mi się dużo.

#hejto #informatyka #ublock

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.09.md

Practical Incident Response - Active Directory - https://nxb1t.is-a.dev/incident-response/practical_ir_ad/

Spoofing Internal Packets for Multihomed Linux Devices - https://www.anvilsecure.com/blog/spoofing-internal-packets-for-multihomed-linux-devices.html

ClickFix tactic: Revenge of detection - https://blog.sekoia.io/clickfix-tactic-revenge-of-detection/

Reverse Engineering Network Protocols - https://jhalon.github.io/reverse-engineering-protocols/

CloudGoat: New Scenario and Walkthrough (sns_secrets) - https://rhinosecuritylabs.com/research/cloudgoat-sns_secrets/

#informatyka

Zaloguj się aby komentować

Muszę zająć się kwestią reklamowania mojej strony internetowej na googlach, mam dobrze przygotowaną stronę, ofertę, portfolio, jednak nie mam ani wiedzy ani doświadczenia jak skonfigurować te wszystkie AdWordsy żeby to miało ręce i nogi i nie żarło hajsu na darmo, chce trafić słowami kluczowymi do konkretnych osób.

Może jest tu ktoś kto ogarnia takie działania marketingowe i chciałby mi pomóc, oczywiście za ustalone wynagrodzenie?

#marketing #reklama #niewiemjaktootagowac #informatyka #wlasnafirma

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.07.md

Heap exploitation, glibc internals and nifty tricks - https://blog.quarkslab.com/heap-exploitation-glibc-internals-and-nifty-tricks.html

Reverse Engineering and Dismantling Kekz Headphones - https://nv1t.github.io/blog/kekz-headphones/

TA Phone Home: EDR Evasion Testing Reveals Extortion Actor's Toolkit - https://unit42.paloaltonetworks.com/edr-bypass-extortion-attempt-thwarted/

ProjectSend - Stored XSS to Account Takeover - https://nv1t.github.io/blog/projectsend-stored-xss-to-account-takeover/

Kernel Structure Validation and Its Performance Impact - https://zatoichi-engineer.github.io/2017/11/13/kernel-structure-validation.html

#informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.05.md

Event Log Talks a Lot: Identifying Human-operated Ransomware through Windows Event Logs https://blogs.jpcert.or.jp/en/2024/09/windows.html

VMProtect 2 - Detailed Analysis of the Virtual Machine Architecture https://blog.back.engineering/17/05/2021/

Cracking HackSys Extreme Vulnerable Driver: will this driver ever crash? https://mdanilor.github.io/posts/hevd-1/

Revisiting the User-Defined Reflective Loader Part 1: Simplifying Development https://www.cobaltstrike.com/blog/revisiting-the-udrl-part-1-simplifying-development

From Naptime to Big Sleep: Using Large Language Models To Catch Vulnerabilities In Real-World Code https://googleprojectzero.blogspot.com/2024/10/from-naptime-to-big-sleep.html

#informatyka

Zaloguj się aby komentować

Wyhodowane w laboratorium organoidy ludzkiego mózgu sterują wirtualnym motylem

Naukowcy ze szwajcarskiego startupu FinalSpark stworzyli wirtualny świat zawierający model motyla. Podłączyli do niego 16 organoidów ludzkiego mózgu i pozwolili ludziom na interakcję z nimi przez internet. Gdy internauta kliknął w przestrzeń wokół wirtualnego motyla, oprogramowanie najpierw...

Czym mogę sprawdzić co mi zżera CPU / RAM / SSD podczas startu Windows?

Instaluję program, uruchamiam ponownie komputer, już jest +10s na ekranie "Zapraszamy", potem kolejne 20s na pulpicie - tylko szare tło, po tych 20-30s explorer.exe się ładuje normalnie i komp działa.

Gdy odinstaluje program zainstalowany wcześniej sytuacja się nie zmienia i problem zostaje.

Gdy uruchomię komputer w trybie awaryjnym jest ok.

Gdy przywrócę Windows z kopii bez instalowania tego programu wszystko jest ok.

Na Windows 11 program rozpier$ala mi rozruch jak wyżej, na Windows 10 wszystko działa elegancko.

#informatyka #komputery #sysadmin #windows

Sprawdź w event viewerze odpowiednie wpisy. Tutaj jest ładna rozpiska.

https://eventlogxp.com/blog/windows-boot-performance-diagnostics-1/?amp=1

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.03.md

Analysis of CVE-2024-21310 Pool Overflow Windows Cloud Filter Driver - https://gabrieldurdiak.github.io/clfd/

Exploiting Visual Studio via dump files - CVE-2024-30052 - https://ynwarcs.github.io/exploiting-vs-dump-files

XSS Vulnerabilities in Excalidraw Affecting Meta (CVE-2024-32472) - https://elmahdi4.wordpress.com/2024/10/25/xss-vulnerabilities-in-excalidraw-affecting-meta-cve-2024-32472/

Exploiting Microsoft Kernel Applocker Driver (CVE-2024-38041) - https://csa.limited/blog/20240916-Exploiting-Microsoft-Kernel-Applocker-Driver.html

Pwn2Own: WAN-to-LAN Exploit Showcase, Part 1 - https://claroty.com/team82/research/pwn2own-wan-to-lan-exploit-showcase

#informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.11.01.md

Race conditions in Linux Kernel perf events - https://binarygecko.com/race-conditions-in-linux-kernel-perf-events/

Emulating Android native libraries using unidbg - https://bhamza.me/blogpost/2024/09/10/Emulating-Android-native-libraries-using-unidbg.html

Link-Write Attack: A sweet combination - https://blog.nody.cc/posts/link-write-attack/

CVE-2024-6769: Poisoning the Activation Cache to Elevate From Medium to High Integrity - https://www.fortra.com/blog/cve-2024-6769-poisoning-activation-cache-elevate-medium-high-integrity

Operation Cobalt Whisper: Threat Actor Targets Multiple Industries Across Hong Kong and Pakistan - https://www.seqrite.com/blog/operation-cobalt-whisper-targets-industries-hong-kong-pakistan/

#informatyka

Zaloguj się aby komentować

PCLab, z dniem 30.11 br. kończy działalnośc

https://forum.pclab.pl/topic/1379198-zamkni%C4%99cie-forum/#comments

Kolejne "klasyczne" forum kończy żywot, przepadnie sporo informacji, porad i solucji. Szkoda, coraz mniej merytorycznych miejsc do dyskusji w sieci, zostają tylko ułomne grupki na fejsie.

#komputery #pcmasterrace #wiadomoscipolska #informatyka

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.10.30.md

LLM Hacker's Handbook - https://doublespeak.chat/#/handbook

MobSF "IPA Binary Analysis" | Step by Step - https://inesmartins.github.io/mobsf-ipa-binary-analysis-step-by-step/index.html

ZombAIs: From Prompt Injection to C2 with Claude Computer Use - https://embracethered.com/blog/posts/2024/claude-computer-use-c2-the-zombais-are-coming/

Introducing a New Vulnerability Class: False File Immutability - https://www.elastic.co/security-labs/false-file-immutability

Docker Containers Security - https://tbhaxor.com/docker-containers-security/

#informatyka

Zaloguj się aby komentować

@AlvaroSoler

Natchnąłeś mnie tym memem i poszedłem sprawdzić jakie skarby są na strychu

#hejtoportaldlastarychludzi

#wykopaliska

#msdos

#informatyka

Zaloguj się aby komentować

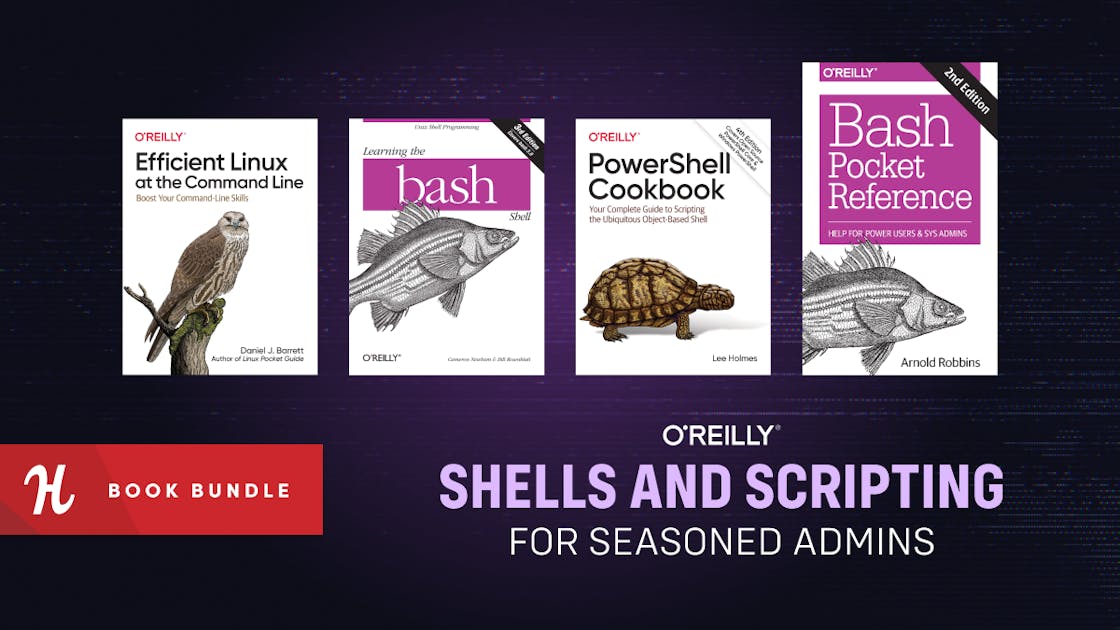

Shells and scripting for seasoned admins

Zestaw książek od renomowanego wydawnictwa O'Reilly do nauki różnych powłok systemowych jak BASH czy PowerShell - do pobrania w formacie PDF lub PUB.

#komputery #informatyka #humblebundle #ebook #promocje #linux #bash #powershell

@entropy_ - jak tak dalej pójdzie to ludzie nie będą wiedzieć skąd AI tą całą wiedzę posiada

Ja należę do ludzi, którzy lubią weryfikować halucynacje AI i mieć dostęp do materiałów z mojej dziedziny - a do wielu objętych prawami autorskimi AI dostępu (jeszcze) nie posiada.

Dodatkowo by dojść do jakiegoś poziomu efektywności to jednak trzeba nauczyć się podstaw i książki w tym celu jeszcze spełniają swoją funkcję.

Zaloguj się aby komentować

Za każdym razem.....

#informatyka #humorinformatykow #memy

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2024.10.28.md

Acquiring Malicious Browser Extension Samples on a Shoestring Budget - https://pberba.github.io/crypto/2024/09/14/malicious-browser-extension-genesis-market/

Dumping lsass using only NTAPIs by hand-crafting Minidump files - https://ricardojoserf.github.io/nativedump/

ARCrypter Ransomware Expands Its Operations From Latin America to the World - https://blogs.blackberry.com/en/2022/11/arcrypter-ransomware-expands-its-operations-from-latin-america-to-the-world

Spip Preauth RCE 2024: Part 1, The Feather - https://thinkloveshare.com/hacking/spip_preauth_rce_2024_part_1_the_feather/

A "Gau-Hack" from EuskalHack - https://gum3t.xyz/posts/a-gau-hack-from-euskalhack/

#informatyka

Zaloguj się aby komentować

siema, ostatnio chciałbym zrobić sobie diy nasa. Myślę o pojechanie po swój stary stacjonarny komputer w domu rodziców- tylko czy to bezpiecznie po 7 latach nie używania? ( ͡° ͜ʖ ͡°)

nie ruszany był spokojnie przez ostatnie 7 lat i obecnie jak pamiętam jest nakryty obrusem -> obstawiam, że w środku jest sporo kurzu. Zastanawiam się na ile bezpieczne będzie wyczyszczenie go i postawienie 24/7, czy nic tam się z d⁎⁎y nie zacznie fajczyć XD jak patrzyłem na ceny nasów/obudów na same dyski 3.5" to się lekko za głowę złapałem, bo wystarczy mi sam raid 1, docelowo backup ważnych rzeczy mam gdzieś indziej...

Wiadomo, GPU wyjmę, ewentualnie będzie włączane jedynie gdy będę do czegoś tego potrzebować (bumblebee z tego co kojarze dawało takie opcje), chociaż na dzisiejsze standardy gtx1060 za specjalnie nic ciekawego nie pociągnie, na plus proces z 12 wątkami, moze jeszcze sobie tam zrobie buildserver

no i musze sobie zrobic porownanie prądożerności, chociaz zdaje sobie sprawę, że do intel nuca, czy della wyse sie nie zblize

#komputery #informatyka #sysadmin #nas #serwery #homelab

@TMBRK Każde urządzenie, zwłaszcza działające 24/7 stwarza <jakieśtam> ryzyko pożaru. Jeśli będzie wyczyszczony, to w ogóle bym się nie obawiał pożaru bardziej, niż przy nowym PC.

Urządzenie, które ma działać 24/7, ustawił bym tak, żeby nie istniało ryzyko, że coś się od niego zajmie ogniem w razie W. Stacjonarka ma (zakładam) obudowę z blachy, to już duży profit przeciwpożarowy, do tego brak dużych baterii -> oprócz kabli, nie za bardzo ma się co zapalić, poza możliwym kołtunem kurzu

Zaloguj się aby komentować