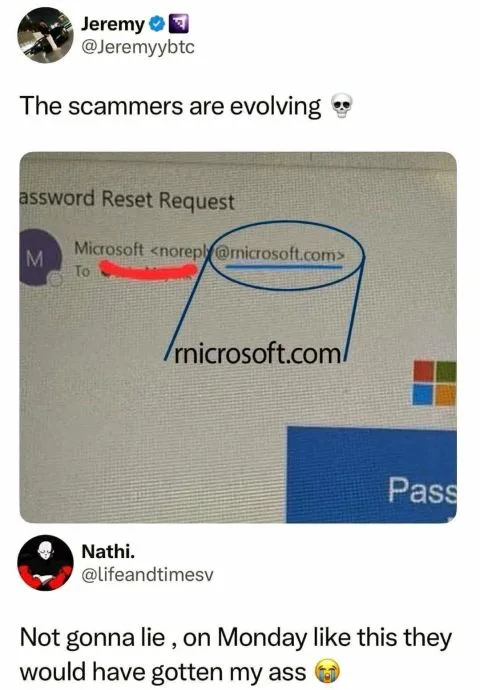

rnicrosoft i ich słynne oprogramowanie vvindows xD

#heheszki #gownowpis #scam #informatyka

rnicrosoft i ich słynne oprogramowanie vvindows xD

#heheszki #gownowpis #scam #informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.05.02.md

Introducing MCP-Scan: Protecting MCP with Invariant https://invariantlabs.ai/blog/introducing-mcp-scan

Thinking in Graphs with IPAHound https://swarm.ptsecurity.com/thinking-in-graphs-with-ipahound/

A brief analysis of a vulnerability in the glibc (CVE-2025-4802) https://allelesecurity.com/libc-vuln-analysis/

Digital Forensics: Basic Linux Analysis After Data Exfiltration https://hackers-arise.com/digital-forensics-basic-linux-analysis-after-data-exfiltration/

Hooked on Linux: Rootkit Taxonomy, Hooking Techniques and Tradecraft https://www.elastic.co/security-labs/linux-rootkits-1-hooked-on-linux

#informatyka

Zaloguj się aby komentować

150% więcej incydentów w rok. Brzmi jak clickbait? To twarde dane z raportu CERT Polska za 2025. W tym odcinku pokazuję, co naprawdę się zmieniło: tylko 10% więcej zgłoszeń, ale dużo bardziej precyzyjne ataki – spear phishing, zaawansowana socjotechnika i komunikatory zamiast SMS-ów. Rozkładam na...

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.30.md

Malware Development Essentials for Operators - https://f00crew.org/0x33

Reverse engineering my cloud-connected e-scooter and finding the master key to unlock all scooters - https://blog.nns.ee/2026/01/06/aike-ble/

DLL Sideloading & Proxying for Advance Red Team Engagements - https://www.zerotracelab.com/blog/dll-sideloading

From KernelSnitch to Practical msg_msg/pipe_buffer Heap KASLR Leaks - https://lukasmaar.github.io/posts/heap-kaslr-leak/index.html

Automating the Operator: Integrating LLMs into Offensive Security Workflows - https://www.armadin.com/blog-posts/automating-the-operator-integrating-llms-into-offensive-security-workflow

#informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.28.md

C2 Redirectors: Advanced Infrastructure for Modern Red Team Operations - https://xbz0n.sh/blog/c2-redirectors

When WebSockets Lead to RCE in CurseForge - https://elliott.diy/blog/curseforge/

Finding Gadgets Like it’s 2026 - https://www.atredis.com/blog/2026/3/12/findings-gadgets-like-its-2026

Learn Something Old Every Day, Part XX: 8087 Emulation on 8086 Systems - https://www.os2museum.com/wp/learn-something-old-every-day-part-xx-8087-emulation-on-8086-systems/

It's Not Always DNS: Exploring How Name Resolution Works - https://cefboud.com/posts/dns-name-resolution-deep-dive-internals/

#informatyka

Zaloguj się aby komentować

Podstawowe obowiązki podmiotów kluczowych i ważnych wynikające z unijnej dyrektywy NIS2 / ustawy KSC 2.0.

Zarządzasz siecią komputerową, serwerami, danymi w firmie która wpadła na listę NIS2 / KSC? Coś dla Ciebie.

Zapraszam do lektury:

#sysadmin #informatyka #siecikomputerowe #cyberbezpieczenstwo #cybersecurity #prawo #nis2 #ksc

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.26.md

Some notes on the security properties of the pipe_buffer kernel object - https://a13xp0p0v.github.io/2026/04/20/pipe-buffer-experiments.html

Petlibro: Your Pet Feeder Is Feeding Data To Anyone Who Asks - https://bobdahacker.com/blog/petlibro

Prepared Statements? Prepared to Be Vulnerable - https://blog.mantrainfosec.com/blog/18/prepared-statements-prepared-to-be-vulnerable

Evading Elastic EDR's call stack signatures with call gadgets - https://offsec.almond.consulting/evading-elastic-callstack-signatures.html

Every minute you aren't running 69 agents, you are falling behind - https://geohot.github.io//blog/jekyll/update/2026/03/11/running-69-agents.html

#informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.24.md

Needle in the haystack: LLMs for vulnerability research - https://devansh.bearblog.dev/needle-in-the-haystack/

Detecting Vision-Based AI Agents: Operator and Beyond - https://webdecoy.com/blog/detecting-vision-based-ai-agents-operator-computer-use/

Astral Projection: Advanced Module Stomping - https://kuwaitist.github.io/posts/Astral-Projection/

Now You See mi: Now You're Pwned - https://labs.taszk.io/articles/post/nowyouseemi/

Jenny was a Friend of Mine - MCPs and Friends - https://blog.zsec.uk/bullyingllms/

#informatyka

Zaloguj się aby komentować

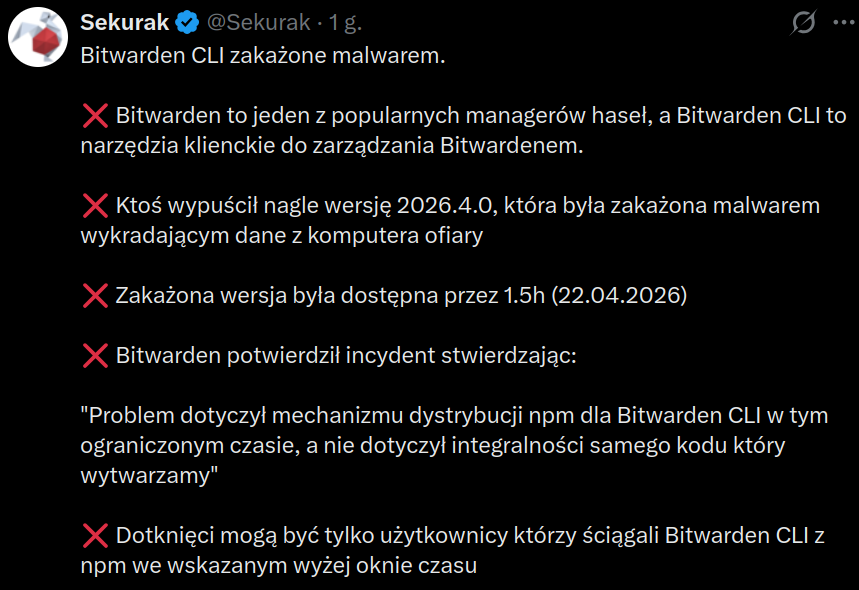

Bitwarden zhakowany!

Problem tyczy się TYLKO Bitwarden CLI (zarządzanie z konsoli).

Na chwilę obecną nie ma informacji aby inne wersje (okienkowe) były zainfekowane.

Złośliwa paczka była dostępna "tylko" przez 1,5 godziny.

#cyberbezpieczenstwo #cybersecurity #komputery #informatyka

@Marchew no dobra, keepass na PC zadziała. A telefon?, synchronizacja bazy? To już trochę trudniej

@Endrevoir jeśli gdzieś uciekać, to tu: https://european-alternatives.eu/category/password-managers

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.22.md

How I Reverse Engineered a Rust Botnet and Built a C2 Honeypot to Monitor Its Targets - https://beelzebub.ai/blog/rust-ddos-botnet-honeypot-c2-decoding/

When OAuth Becomes a Weapon: Lessons from CVE-2025-6514 - https://amlalabs.com/blog/oauth-cve-2025-6514/

Replaced by a Goldfish - https://clawd.it/posts/10-replaced-by-a-goldfish/

(CVE-2025-47985) Windows Event Tracing Insufficient Validation Leading to Elevation of Privilege - https://starlabs.sg/advisories/25/25-47985/

AWS Penetration Testing Guide: Techniques & Methodology - https://deepstrike.io/blog/aws-penetration-testing-guide-techniques-and-methodology

#informatyka

Zaloguj się aby komentować

ink on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.20.md

Turning a Chinese IoT camera into an owl livestream - https://blog.alexbeals.com/posts/owl-cam

Microsoft Brokering File System Elevation of Privilege Vulnerability - https://www.pixiepointsecurity.com/blog/nday-cve-2025-29970/

Improving the stealthiness of memory injections techniques - https://naksyn.com/edr%20evasion/2023/06/01/improving-the-stealthiness-of-memory-injections.html

Vulnhalla: Picking the true vulnerabilities from the CodeQL haystack - https://www.cyberark.com/resources/threat-research-blog/vulnhalla-picking-the-true-vulnerabilities-from-the-codeql-haystack

DSCourier: Weaponizing DSC via WinGet COM API for Evasive Execution - https://eclipsesec.com/posts/DSCourier/

#informatyka

Zaloguj się aby komentować

Claude Code potrafi znacząco przyspieszyć pracę. Jednak jego prawdziwy potencjał widać wtedy, gdy nauczysz się wykorzystywać go równolegle do kilku zadań jednocześnie.

W najnowszym artykule na blogu omawiam mechanizm worktree w Gicie. Dowiesz się, jak wykorzystać go w pracy z Claude Code, aby...

jprdle !!!!!!

właśnie doznałem szoku gorszego niż bomba milenijna dla #pecet uf w 1999r.....

wchodząc na goowno stronę z googla pod hasłem:

K-Lite Codec Pack dobreprogramy

zauważyłem jak strona się rysuje,,,,

ku r wa!!!!!!!!!!!

na commodore c64 takie cuda się nie działy jak się teraz od pier dala na #win11

jeszcze do hu ja pisząc ten post zamroziło mi wpis

kur wa... jprdle.... dokąd ten świat zmierza? toż to idiokracja na pełnej kur wie,,,,

#internet #sztucznainteligencja #informatyka

PS

kur/// waa...!!

jeszcze i tu mrozi wpisy i edycje....!!!!

i jeszcze te goo wno obsługa formatowania na tej witrynie....

co za problem jak zaznaczę linijkę i dam by była w cudzysłowie..,, to czemu mi zaznacza do końca wpisu a nie tylko tą linijką?????????

kaj jest @bojowonastawionaowca czy jak jest tam...?????????

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.18.md

Open source is dying - https://breakdev.org/open-source-is-dying/

TruffleHog now detects JWTs with public-key signatures and verifies them for liveness - https://trufflesecurity.com/blog/trufflehog-now-detects-jwts-with-public-key-signatures-and-verifies-them-for-liveness

A Decade of Docker Containers - https://cacm.acm.org/research/a-decade-of-docker-containers/

SilentMoonwalk: Implementing a dynamic Call Stack Spoofer - https://klezvirus.github.io/posts/Stackmoonwalk/

#informatyka

Zaloguj się aby komentować

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.16.md

Fail Open, Game Over: Turning a One-Line Tomcat Fix into Unauthenticated RCE - https://www.striga.ai/research/tomcat-tribes-unauth-rce

A Race Within A Race: Exploiting CVE-2025-38617 in Linux Packet Sockets - https://blog.calif.io/p/a-race-within-a-race-exploiting-cve

Introducing ConfigManBearPig, a BloodHound OpenGraph Collector for SCCM - https://specterops.io/blog/2026/01/13/introducing-configmanbearpig-a-bloodhound-opengraph-collector-for-sccm/

Cobalt Strike - CDN / Reverse Proxy Setup - https://redops.at/en/blog/cobalt-strike-cdn-reverse-proxy-setup

The Mystery of ASJO.ORG - https://acid.vegas/blog/the-mystery-of-asjo-org/

#informatyka

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.14.md

Pwning Santa before the bad guys do - https://dangerzone.rocks/news/2025-12-10-santa-pwn/

Lessons Learned From RITSEC CTF - https://sylvie.fyi/posts/ritsec-2026/

BitLocker's Little Secrets: The Undocumented FVE API - https://itm4n.github.io/bitlocker-little-secrets-the-undocumented-fve-api/

Bypassing egress filtering in BullFrog GitHub Action - https://devansh.bearblog.dev/bullfrog-dns-pipelining/

Introducing VulHunt: A High-Level Look at Binary Vulnerability Detection - https://www.binarly.io/blog/vulhunt-intro

#informatyka

Zaloguj się aby komentować

Tęsknicie za muzyką z keygenów? To proszę, tutaj ogromna lista crackscenowych utworów.

https://keygenmusic.tk/#

//\\//\\//\\//\\//\\//\\

#informatyka #muzyka #crack

Zaloguj się aby komentować

Link on Github --> https://github.com/Nieuport/news-and-links/blob/gh-pages/docs/2026.04.12.md

VMware Guest To Host - https://r0keb.github.io/posts/VMware-Guest-To-Host/

mitmproxy for fun and profit: Interception and Analysis of Application Traffic - https://www.synacktiv.com/en/publications/mitmproxy-for-fun-and-profit-interception-and-analysis-of-application-traffic

Another Crack in the Chain of Trust: Uncovering (Yet Another) Secure Boot Bypass - https://www.binarly.io/blog/another-crack-in-the-chain-of-trust

Illuminating VoidLink: Technical analysis of the VoidLink rootkit framework - https://www.elastic.co/security-labs/illuminating-voidlink

Clang Hardening Cheat Sheet - Ten Years Later - https://blog.quarkslab.com/clang-hardening-cheat-sheet-ten-years-later.html

#informatyka

Zaloguj się aby komentować