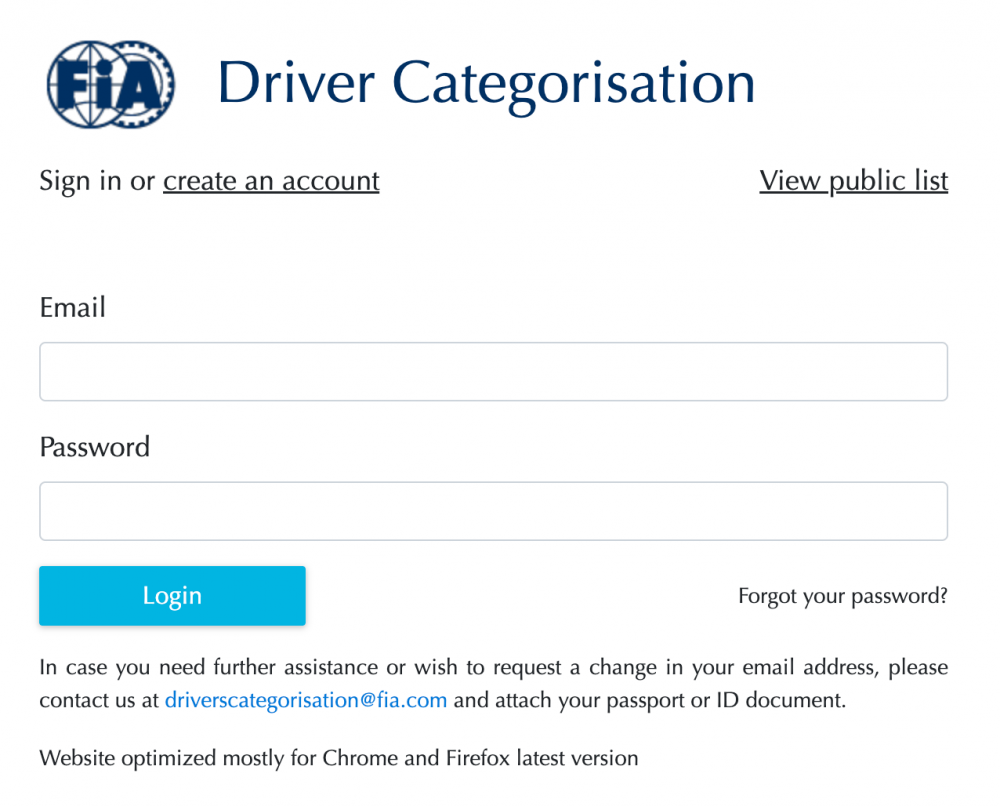

Badacze bezpieczeństwa shackowali portal FIA służący do nadawania kierowcom licencji i uzyskali dostęp do dokumentów Verstappena. FIA od razu zdjęła portal do czasu załatania podatności. https://sekurak.pl/badaczom-udalo-sie-zhakowac-formule-1-i-wykrasc-paszport-verstappena/ #f1 #formula1 #cybersecurity #bezpieczenstwo

#cybersecurity

Zaloguj się aby komentować

Uwaga na ataki na konta Google

Chłop stracił konto prawdopodobnie na dobre.

To też dla tych wszystkich co śmieją się z babć wpwdajacych w pułapki phishingu czy telefonicznych oszustów

https://niebezpiecznik.pl/post/przejete-konto-google-gmail-jak-odzyskac-pomoc-suport-kontakt/

#informatyka #cybersecurity #ciekawostki

Ciekawy przypadek. To mi przypomniało że dawno nie robiłem backupu konta Gmail. Czas ustawić backup automatyczny :)

@Michumi dobra praktyka to nie klikać w linki na mailu, tylko logować się na portal i ręcznie sprawdzić/skonfigurować daną rzecz.

Używam tego na FamilyLinka na córy fonie i nie zdawałem sobie sprawy, że ta usługa jest tak zbugowana. I to, czy jej używasz nie ma żadnego znaczenia.

Z minusów, to jeszcze można zapomnieć o zalogowaniu konta np. Re-Vanced u podopiecznego, bo Gappsy się z tym nie zalogują.

Zaloguj się aby komentować

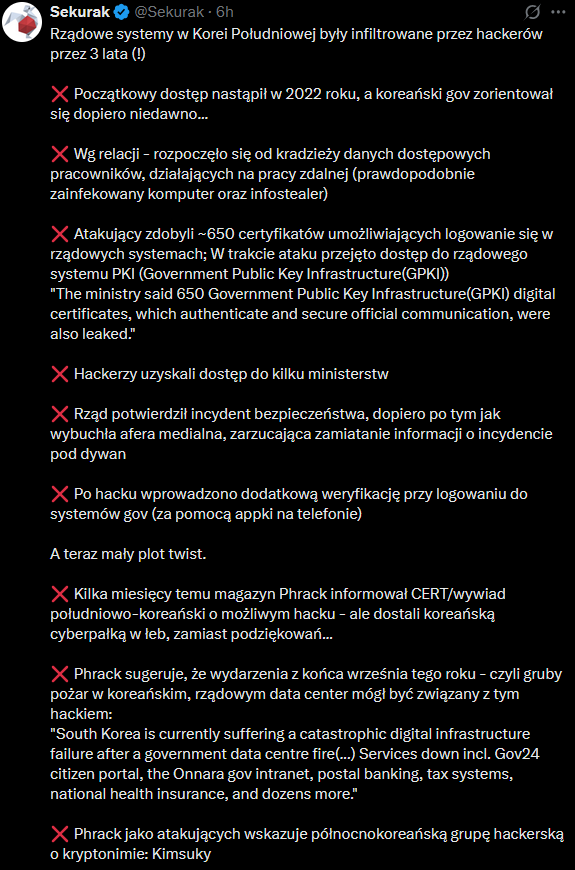

Korea Południowa zhakowana.

tl;dw

Hakerzy było obecni w rządowym systemie od 2022 roku xD

Link w pierwszym komentarzu.

#cyberbezpieczenstwo #cybersecurity #wiadomosciswiat

Suki kima. No ciężko nie zauważyć że są z Korei północnej

@Marchew haaaaayaaaa

Infostealer xD śmieszne słowo.

Po mojemu to wielki sukces, wzor kontroli i procedur że to wyłapali: 650 certyfikatów które urzędnicy wynieśli do domu.

U nas nawet nie ma czegoś takiego co można nazwać rządowym systemem XD węzeł krajowy?bramka do logowania na pierdyliard sposobów i spis przekierowań do tego pierdolnika co potworzyli i podublowali na każdym szczeblu: krajowym,wojewodzkim,powiatu, miasta,gminy i urzedu. Codziennie gdzieś jakis szfagier wpuszcza nowych wykonawców do szafek z naszymi danymi. Bo trzeci przetarg na czwartą mapkę online wygrali albo na BIP3.0 xD u nas nawet nie ma sensu tego hakować - nawet hakerzy muszą koniec końców wszędzie z buta zapierdalać

Zaloguj się aby komentować

Hasła, manager haseł?

Zacznij korzystać z kontaktów w outlook jak managera haseł.

Twój .PST przez lata stał się świętością.

Outlook po updacie stwierdza "podaj mi hasło do account . microsoft . com albo się nie uruchomię".

Uświadom sobie że pass do ms'a sieci w outlooku (° ͜ʖ °)

Nie przetłumaczysz, wciąż używa.

#cyberbezpieczenstwo #cybersecurity #password #komputery #informatyka

Zaloguj się aby komentować

Oszuści podszywają się pod Pocztę Polską. Uwaga na fałszywe e-maile

Coraz więcej Polaków otrzymuje podejrzane wiadomości e-mail z informacją o rzekomej przesyłce. Nadawcy podszywają się pod Pocztę Polską, licząc na nieuwagę i rutynę odbiorców. Kliknięcie w zawarty w takim e-mailu link może mieć poważne konsekwencje – od wycieku danych osobowych, aż po przejęcie...

Wojsko wydało ostrzeżenie ws. WhatsAppa. "Wysokie zagrożenie"

"Ujawnione w ostatnim czasie incydenty bezpieczeństwa komputerowego wskazują na wysokie zagrożenie związane z atakami phishingowymi na użytkowników aplikacji WhatsApp (...). Celem atakujących jest wyłudzenie danych dostępowych oraz uzyskanie nieautoryzowanego dostępu do kont, z których próbują...

Backup to dobra rzecz.

Chociaż, czy możliwe że posiadając wszystkie wrażliwe dane w bezpiecznym miejscu, to wciąż zajmowało tyle czasu?

#cyberbezpieczenstwo #cybersecurity

@Marchew jakieś tl:dr tego ataku?

@starszy_mechanik Za atakiem stoi Lapsus$, gruba ryba, znani są z pomyślnie przeprowadzonych ataków na:

-

Brazil's Ministry of Health (2021)

-

Okta (2022)

-

Nvidia (2022)

-

Samsung (2022)

-

Ubisoft (2022)

-

T-Mobile (2022)

-

Microsoft (2022)

-

Globant (2022)

-

Uber (2022)

https://en.wikipedia.org/wiki/Jaguar_Land_Rover_cyberattack

https://en.wikipedia.org/wiki/Lapsus$

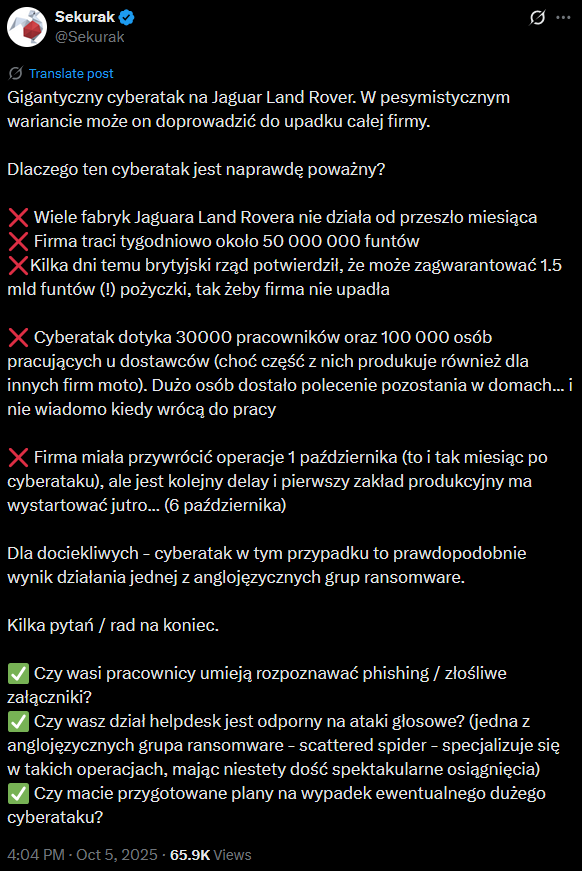

Szczegóły cyberataku na Jaguar Land Rover w 2025 roku

Cyberatak na Jaguar Land Rover (JLR), brytyjskiego producenta samochodów luksusowych, rozpoczął się 31 sierpnia 2025 roku i spowodował poważne zakłócenia w globalnych operacjach firmy. Był to jeden z najbardziej dotkliwych incydentów cybernetycznych w branży motoryzacyjnej, prowadzący do całkowitego wstrzymania produkcji na kilka tygodni. Poniżej przedstawiam kluczowe szczegóły na podstawie dostępnych informacji.

Chronologia wydarzeń

31 sierpnia 2025: Hakerzy infiltrowali systemy IT JLR, co zainicjowało atak. Firma natychmiast rozpoczęła dochodzenie.

1 września 2025: JLR wstrzymało produkcję we wszystkich fabrykach na świecie, w tym w Wielkiej Brytanii, aby zapobiec dalszemu rozprzestrzenianiu się zagrożenia.

Do 22 września 2025: Produkcja pozostała całkowicie zatrzymana przez trzy tygodnie; pracownicy otrzymali polecenie pozostania w domach.

23–24 września 2025: Początkowo planowano wznowienie na 24 września, ale z powodu trwającego dochodzenia termin przesunięto na 1 października 2025.

Koniec września 2025: Produkcja zaczęła się stopniowo wznawiać, choć pełne odzyskanie operacji zajęło więcej czasu.

Metody ataku

Atak został sklasyfikowany jako incydent w łańcuchu dostaw (supply chain attack), choć ta kategoria budzi wątpliwości wśród ekspertów. Nie ujawniono szczegółów technicznych, takich jak użycie ransomware, ale podkreśla się, że był to "niezwykły cyberatak", który sparaliżował inteligentne fabryki i systemy produkcyjne. Wskazuje to na zaawansowane metody, potencjalnie obejmujące exploity w oprogramowaniu dostawców.

Wpływ na firmę i otoczenie

Produkcja i operacje: Atak zahamował linie produkcyjne na skalę globalną, co dotknęło nie tylko JLR, ale cały łańcuch dostaw. Fabryki w Wielkiej Brytanii, kluczowym ośrodku firmy, pozostały zamknięte, powodując opóźnienia w dostawach samochodów.

Zatrudnienie: W łańcuchu dostaw doszło do setek zwolnień, z obawami o tysiące miejsc pracy. Związek Unite the Union informował, że pracownicy musieli ubiegać się o zasiłki (Universal Credit).

Finansowe koszty: Szacuje się, że atak kosztował JLR około 50 milionów funtów tygodniowo, co w sumie mogło przekroczyć setki milionów. Eksperci ostrzegają, że ukryte koszty, w tym dla dostawców i lokalnych społeczności, są znacznie wyższe.

Społeczny wpływ: Lokalne społeczności w Wielkiej Brytanii, zależne od fabryk JLR, ucierpiały najbardziej – opisano to jako "cyfrowe oblężenie" zagrażające gospodarce regionu.

Reakcja JLR i władz

JLR: Firma natychmiast wyłączyła wszystkie systemy IT na świecie i zleciła forensic investigation (dochodzenie kryminalistyczne). Współpracowała z izraelską firmą cybersecurity, która pomogła w powstrzymaniu ataku. JLR nie ujawniło pełnego zakresu wewnętrznych strat.

Władze: Rozpoczęto śledztwo kryminalne z udziałem policji. Departament Handlu i Przemysłu Wielkiej Brytanii oraz Society of Motor Manufacturers and Traders wydały wspólne oświadczenie, podkreślając wpływ na branżę. Posłowie, w tym Liam Byrne, wzywali rząd do interwencji w celu ochrony miejsc pracy.

Lekcje dla biznesu: Eksperci zalecają wzmocnienie cyberbezpieczeństwa w łańcuchach dostaw i fabrykach, z naciskiem na outsourcing i redundancję systemów.

Atrybucja ataku

Krótko po incydencie grupa cyberprzestępcza o nazwie Scattered Lapsus$ Hunters ogłosiła odpowiedzialność za atak za pośrednictwem Telegrama. Grupa ta rzekomo współpracuje z trzema angielskojęzycznymi zespołami: Scattered Spider, Lapsus$ i ShinyHunters. Nie potwierdzono tych roszczeń oficjalnie, ale wskazują one na zorganizowaną operację cybernetyczną.

Atak ten stał się przestrogą dla całej branży motoryzacyjnej, podkreślając podatność "smart factories" na cyberzagrożenia. JLR kontynuuje dochodzenie, a pełne skutki mogą być widoczne jeszcze przez miesiące.

@Marchew dziękuwa

Może upadną ale zachowają godność nie wypuszczając na rynek swoich nowych pomysłów xD

Zaloguj się aby komentować

Łotwa ma problemy z hakerami. Atak na serwery instytucji publicznych

Hakerzy zaatakowali w czwartek serwery różnych łotewskich instytucji publicznych - przekazała agencja LETA, powołując się na informacje państwowego radia i telewizji. Obiektem ataku DDoS (distributed denial of service) były strony internetowe telewizji, ministerstw, urzędu premiera, urzędu...

Ostrzeżenie: fałszywe maile o kontroli podatkowej

Oszuści podszywający się pod Krajową Administrację Skarbową (KAS) rozsyłają fałszywe e-maile o rzekomej kontroli podatkowej. Wiadomości zachęcają do kliknięcia w niebezpieczne linki lub załączniki, które mogą służyć wyłudzeniu danych osobowych, numerów kont bankowych oraz haseł. KAS apeluje o...

Wyciek danych z jednego z serwerów Kanału ZERO

Upsss

Nowe iPhony - dlaczego nikt o tym nie mówi?

#ios #apple #iphone #mateuszchrobok #cyberbezpieczenstwo #cybersecurity

Zaloguj się aby komentować

Kilka słów prawdy o VPNach - czym naprawdę są, czym nie są, jak używać poprawnie i z jakich dodatkowych narzędzi korzystać.

Warto obejrzeć, zanim kupimy VPNa rekomendowanego przez Roberta Makłowicza (który nie ma zielonego pojęcia o czym mówi i ślepo powtarza marketingowe slogany)

#technologia #cybersecurity #ciekawostki

Zaloguj się aby komentować

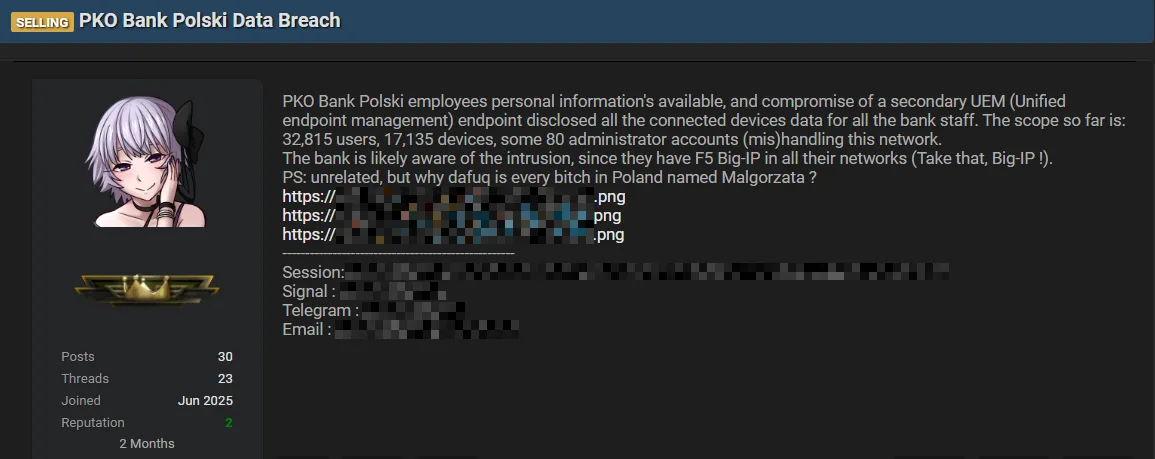

PKO Bank Polski zhakowany.

Wyciekły tylko lub aż:

Employee full names, email addresses, and phone numbers

Unique device identifiers (UUID, Serial Number, MAC Address, IMEI)

Device details such as model, operating system, and ownership status

User and location group information

Dane klientów są bezpieczne.

https://dailydarkweb.net/pko-bank-polski-allegedly-breached-data-of-32000-employees-for-sale/

https://x.com/getriffsec/status/1965447101657350471

https://x.com/Zaufana3Strona/status/1965492628570747265

#cyberbezpieczenstwo #cybersecurity

@Marchew Heh, jak z Santandera wyciekły dane wszystkich pracowników w PL, bo trzymali je w chmurze u dostawcy zewnętrznego (xD), to wykupili w ramach rekompensaty każdemu roczną ochronę i raporty w BIK. Raptem 48 zł na głowę xDDD

Ciekawe jak tutaj będzie i ile warte dla firmy są dane pracowników.

Zaloguj się aby komentować

Ciekawostka z świata cybersecurity oraz młodocianych hakerów.

How a Minecraft Scammer Stole $16,500,000

https://www.youtube.com/watch?v=imCjhNEovL4

Historia jednego z najsłynniejszych ataków w historii Twittera, kiedy to 17-letni haker zdołał przejąć konta znanych osób, w tym Elona Muska, Baracka Obamy i wielu innych. Film pokazuje kulisy ataku typu SIM swapping, metody użyte przez sprawcę oraz jak udało się go namierzyć. Ciekawy materiał dla osób lubiących tematykę cybersecurity.

#cyberbezpieczenstwo #cybersecurity #scam

Materiał z listy Mrugalskiego, zachęcam do obserwowania ( ͡° ͜ʖ ͡°)

https://www.hejto.pl/wpis/nowe-wydanie-newslettera-unknownews-un-dziwne-klawiatury-terapeuta-ai-wynalazki-

Zaloguj się aby komentować

Ciekawostki z świata cyber, więcej w pierwszym komentarzu.

#cyberbezpieczenstwo #cybersecurity

Zaloguj się aby komentować

https://xcancel.com/timthoughtleadr/status/1960007861272297565?t=EPFiwxMFf8pkcumuaOJ1gA&s=19

#internet #apple #cyberbezpieczenstwo #cybersecurity #komputery

Zaloguj się aby komentować

Jakiś gagatek wpiął kabel operatora internetów zamiast do WAN, do LAN. Teraz śmieci swoim DHCP' na całą sieć.

Podejrzewam że ISP ma niezbyt skonfigurowany router/switch, albo i unmanagment.

Jakieś man in the middle niewykluczone, ale szczerze wątpię.

Zastanawiam się jak ubić takiego gagatka. Może po prostu wyłączyć mu DHCP? Zmienić hasło wifi? Co sądzicie?

#komputery #siecikomputerowe #cyberbezpieczenstwo #cybersecurity

Zaloguj się aby komentować

Polska na szczycie listy państw najczęściej atakowanych przez hakerów

Polska znalazła się na czele najczęściej atakowanych państw w ramach tzw. haktywizmu, czyli motywowanych politycznie ataków hakerskich, wyprzedzając m.in. Ukrainę i Izrael – wynika z raportu Ośrodka Cyberbezpieczeństwa Przemysłowego (ZIUR) w baskijskim mieście San Sebastian.

Według cytowanego w...

Byłem (nieświadomie) jednym z pionierów ransomware

Gdzieś między latami 90 a 2xxx lubiłem bawić się programowaniem w Delphi. Pascal to był jedyny język (poza VBA) jaki można powiedzieć dość dobrze znałem i pisałem sobie w nim różne appki asystujące, automatyzujące różne rzeczy itp

W delphi istniała "instytucja" komponentów (jak chyba w każdym borlandowym środowisku wtedy) co jeszcze ułatwiało sprawę.

Pewnego razu po lekturze opisów wirusów z MKVira

Założenie było proste - wykonywalny plik .exe, po uruchomieniu pasek postępu kończący się błędem a tymczasem binarki wrzucały się w jakieś miejsce na dysku ofiary.

Należy wspomnieć że wówczas firewalle na warstwie aplikacji dopiero raczkowały, prawie nikt tego nie używał a zwykłe AV działały zwykle bez heurystyki jeno na sygnaturach.

Po instalacji apka łączyła się przez pop3 do stworzonej wcześniej skrzynki, jak się udało wysyłała na nią maila o sukcesie który czytałem oczywiście ja.

Od tego momentu apka czekała na komendy - to było w moich oczach innowacyjne bo omijałem wszystkie firewalle które w 99% nie blokowały ruchu smtp/pop3 - co interwał czasu sprawdzała skrzynkę, komendy były zaszyte w temacie wiadomości, na przykład:

nazwahosta.."dir /f>>nazwahostaDir.txt"..crypt("nazwahostaDir.txt","nazwahostaDir.crp")..send

Oczywiście mniej więcej nie dokładnie - szyfrowanie wprowadziłem jak jakiś admin wyłapał że coś wysyła mu jego strukturę katalogów dysku przez SMTP jakims snifferrem.

Komend mogło być dowolnie dużo, wykonanie kolejnej warunkowane było sukcesem wykonania poprzedniej, w razie błędu dostawałem maila z jego opisem.

Skąd wiedziałem że admin to wykrył? Wrzucałem moje zabawki na grupę pl.rec.security z pytaniem "mam taki plik ale jak uruchomię, to się wiesza czy to wirus?" i chłopaki sprawdzali antywirami odpalali i sprawdzali logi na firewallach.

Późniejsze wersje miały opcję autoupdate pobierając załącznik z emaila oraz wysyłanie się używając książki outlook express (główny klient pocztowy wtedy).

Miałem kilkuset "klientów"

Po jednym upgrade zrobiłem błąd i wysyłanie plików, poprzedzone enkrypcją zamiast tworzyć kopię pliku i ją szyfrować to szyfrowało i zastępowało plik i potem namierzono moje dzieło

#programowanie #cybersecurity

90 a 2xxx lubiłem bawić się programowaniem w Delphi. Pascal to był jedyny język (poza VBA) jaki można powiedzieć dość dobrze znałem i pisałem..

To tacy starzy ludzie w ogóle istnieją?

@maly_ludek_lego znam programistę cobola

@Michumi Może to moja pani od informatyki ze szkoły średniej? Powinna mieć teraz około 80+ lat.

@Michumi - jak to był ransomware to jakiego okupu żądałeś?

@Michumi mój znajomy robi obecnie karierę w BIG4 w USA, a w czasach o ktorych piszesz był rzeźnikiem w assemblerze, co było dość kozackie dla turbopascalowców

Zaloguj się aby komentować

![[AKTUALIZACJA] Przejęli mu konto, ale pomoc techniczna Google nie chce mu pomóc](https://niebezpiecznik.pl/wp-content/uploads/2025/10/13yo-google.png)