W skrócie:

-

Ktoś od 3+ lat, infekował na całym świecie firmy o wysokim znaczeniu strategicznym oraz infrastrukturę krytyczną

-

Chodzi o podatność w Cisco SD-WAN (Software Defined WAN) - coś co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach.

-

Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko-uprawnionego użytkownika

-

Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą lukę, która finalnie dawała im pełen dostęp (root). W ten sposób mogli utrzymywać dostęp latami

-

Amerykańska agencja CISA wydała szereg pilnych rekomendacji (link w komentarzu)

-

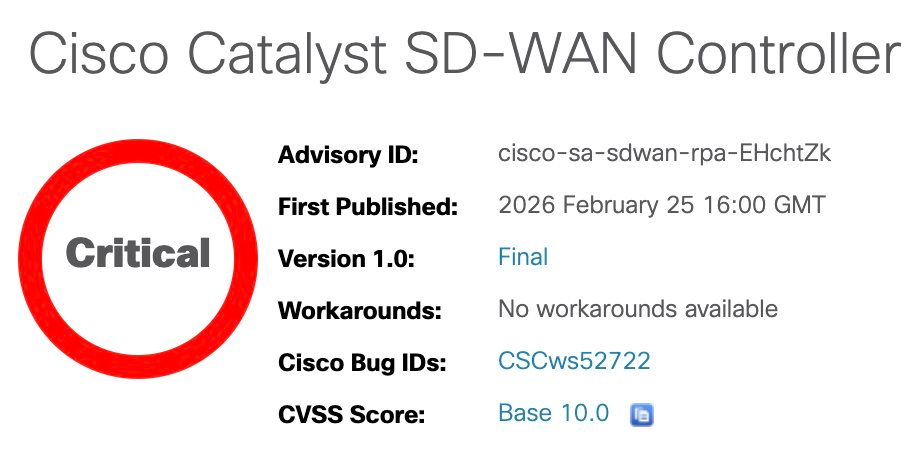

CVE-2026-20127 to luka w Cisco Catalyst SD-WAN (dawniej vSmart)

#cisco #cybersecurity #cyberbezpieczenstwo