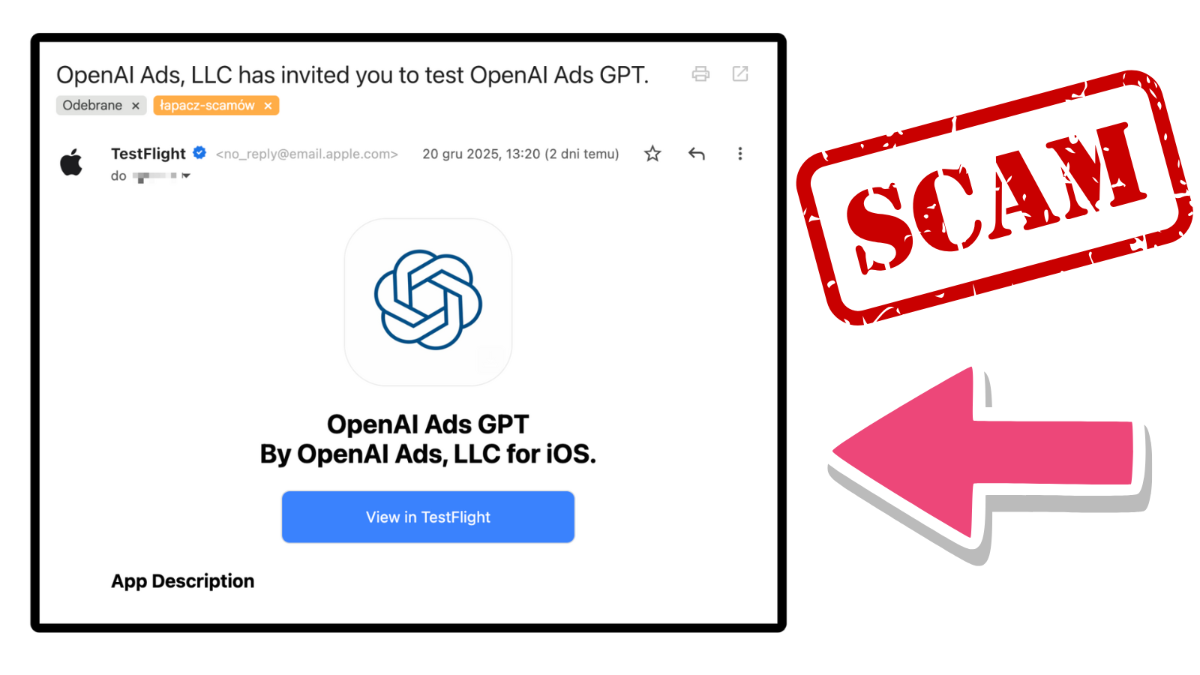

Nowy atak na użytkowników iOS (podszywanie pod OpenAI)

hejto.plUuuuaaa! To jest naprawdę dobrze przygotowany atak na konta Apple

Dostajesz zaproszenie (prawdziwy mail od Apple!) do aplikacji TestFlight (też od Apple) w celu przetestowania aplikacji "OpenAI Ads GPT".

Czytaj dalej

W zaproszeniu jest info, że w prezencie dają Ci $200 na reklamy na ChatGPT, a Ty jako ich user zostałeś wybrany do testów nowej usługi.

Jest tylko jeden mały problem. Zaproszenie nie zostało wysłane na mój adres zarejestrowany w OpenAI. Nie zostało także wysłane na adres przypisany do AppleID...

W zaproszeniu jest info, że jako płatny użytkownik ChatGPT, prowadzący biznes, dostajesz przedpremierowy dostęp do nowej platformy reklamowej, która pozwala wyświetlać reklamy w ChatGPT.

Mało tego, w prezencie dają Ci $200 na reklamy za zainstalowanie appki.

Po pierwsze, zaproszenie NIE zostało wysłane na mój adres mailowy powiązany z firmą OpenAI (mam oddzielnego maila dla każdej firmy). Nie zostało także wysłane na adres powiązany z AppleID.

Zostało wysłany na adres "łapacza SCAM-ów".

To śmieciowy mail stworzony na takie okazje.

Po drugie, konto developerskie OpenAI na platformie Apple nazywa się... "OpenAI".

Dostałem zaproszenia do aplikacji od "OpenAI Ads, LLC" oraz "OpenAI L.L.C". Oba to konta, które w chwili pisania tego posta zostały już usunięte i dostały bana.

Ten atak jest sprytny na wielu poziomach.

➤ Maile wysyłane są przez serwery Apple, więc to raczej nie wpadnie do spamu.

➤ Maile otrzymują przedsiębiorcy płacący za reklamy na platformie Meta (mój mail do łapacza-spamów jest tylko tam)

➤ Atak omija zabezpieczenia platformy Apple

Nie wiem, co robiła podlinkowana aplikacja, bo nie zdążyłem jej pobrać, nim Apple zablokowało konto developera, ale sposób dystrybucji aplikacji był tutaj niezwykle sprytny.

Skorzystanie z platformy TestFlight pozwala obejść system weryfikacji bezpieczeństwa aplikacji stosowany przez App Store.

Platforma TestFlight pozwala na bezpośrednią dystrybucję aplikacji do betatesterów, których adresy mailowe posiada developer.

Atakujący ma tutaj jednak pewne ograniczenie. TestFlight pozwala na wypuszczenie wersji "internal" (max 100 userów) oraz beta (do 10k).

Tylko beta musi przejść review!

Z tego, co widzę, atakujący wybrał wersję internal, bez weryfikacji aplikacji od strony Apple. To był najprawdopodobniej powód, dla którego wysyłał on scam z wielu kont developerów jednocześnie (chęć obejścia limitów 100 userów).

Coś czuję, że ataki przez TestFlight mogą stać się niebawem dość popularne.

Apple moim zdaniem (jeśli już tego nie mają) powinno automatycznie przeznaczać do weryfikacji wszystkie konta developerów, które zawierają w swojej nazwie duże, znane marki (Google, Meta, Netflix itp.).

#technologia #scam #apple #ios